Actualizaciones de Google Workspace: resumen semanal de las actualizaciones de Google Workspace

Marzo 27, 2026pasos clave para un diagnóstico inicial

Marzo 29, 2026El vínculo entre la ciberseguridad y el cine no es nuevo: son muchas las películas cuya trama principal se mueve en el campo de la seguridad de la información.

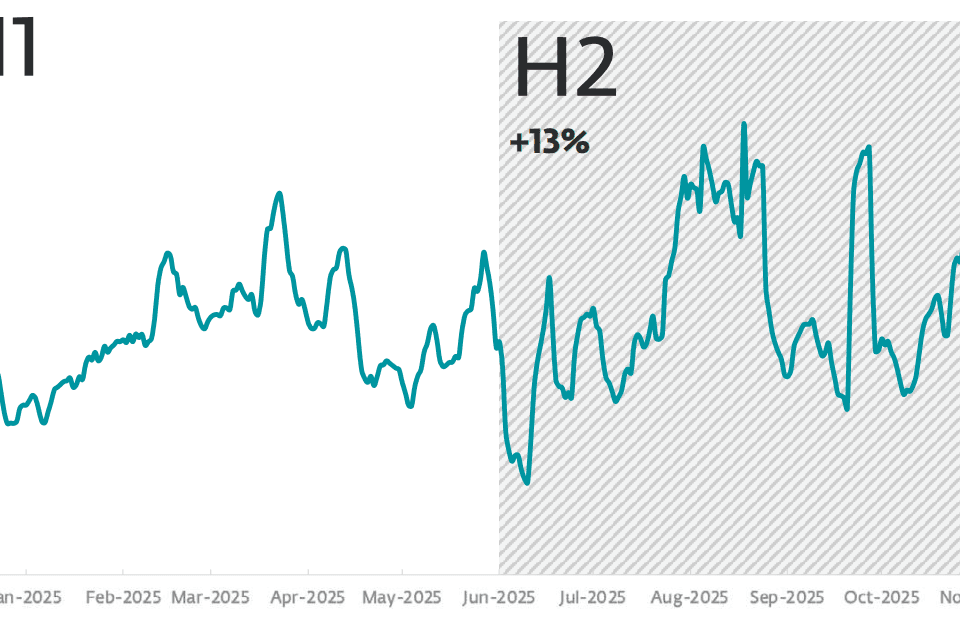

Pero en el caso del ransomware The Gentlemen, la conexión es directa. Su nombre es un homenaje a la estética de las películas de Guy Ritchie: se trata de una organización disciplinada, detallista y altamente metódica, que gracias a este modus operandi derrumbó los esquemas tradicionales para ser una de las amenazas más activas desde julio de 2025.

A diferencia de otros grupos, este Ransomware as a Service (Raas) estudia las defensas específicas de su víctima y adapta sus herramientas a mitad de la campaña para superar los controles existentes.

Conoce las entrañas de este grupo que en solo un trimestre atacó a más de 30 víctimas de 17 países, hoy acumula más de 250, y representa una nueva era de ataques personalizados y ultra-adaptativos.

¿Qué es el ransomware The Gentlemen?

Es un grupo emergente de ransomware as a Service que irrumpió en la escena cibercriminal a mediados de 2025.

A diferencia de otros grupos con estéticas más descuidadas o rústicas, The Gentlemen destaca por una identidad de marca pulida, inspirada visualmente en el estilo de las películas de Guy Ritchie. Al punto que posee un sitio de filtraciones en la dark web con un logotipo profesional y un lema que refuerza su imagen de organización disciplinada y muy orientada al detalle.

Pero cuidado: este profesionalismo no es solo estético, sino que se refleja en la precisión de sus ataques y en la calidad técnica de sus herramientas.

Su modelo operativo se basa en la doble extorsión, táctica donde no solo se cifran los archivos de la víctima para bloquear el acceso, sino que también se exfiltran datos confidenciales antes del cifrado. Una vez que poseen la información, amenazan con publicarla en su sitio de filtraciones si no se paga el rescate. Esta estrategia ejerce una presión masiva sobre las empresas, especialmente aquellas que no pueden permitirse una brecha de datos pública.

¿Qué lo hace realmente distintivo?

A diferencia de los modelos de secuencia fija, The Gentlemen opera bajo una metodología de reconocimiento quirúrgico, utilizando utilidades como Advanced IP Scanner y Nmap para realizar un mapeo exhaustivo de la infraestructura y el Active Directory antes de cualquier despliegue.

Durante esta fase, identifican específicamente cuentas de alta jerarquía y grupos relacionados con la virtualización para trazar la ruta de menor resistencia hacia el núcleo de la red.

Esta capacidad de adaptación es técnica y granular: para mitigar la detección de anomalías, los operadores pueden ejecutar el malware en modo silencioso, el cual evita el renombrado de archivos, o ajustar la velocidad de cifrado mediante parámetros específicos.

Si los controles de seguridad bloquean su arsenal inicial, el grupo demuestra una agilidad excepcional modificando sus herramientas mid-campaign, evolucionando de utilidades genéricas de terminación de procesos (All.exe) a variantes personalizadas como Allpatch2.exe, diseñadas específicamente para anular los agentes de seguridad detectados en el entorno de la víctima.

El despliegue final se orquesta mediante la manipulación de Directivas de Grupo (GPO) y el uso compartido de NETLOGON, lo que garantiza una propagación simultánea y masiva en todo el dominio.

Para blindar su operación, el ejecutable requiere obligatoriamente un parámetro de contraseña de 8 bytes; esta medida de antianálisis neutraliza los sistemas de sandboxing automatizados, al impedir que el código se ejecute y revele su comportamiento sin la clave proporcionada manualmente por el atacante.

Este enfoque convierte cada intrusión en un proyecto de ingeniería a medida, optimizando la efectividad del cifrado y la exfiltración de datos bajo un modelo de doble extorsión.

Anatomía de un ataque de The Gentlemen

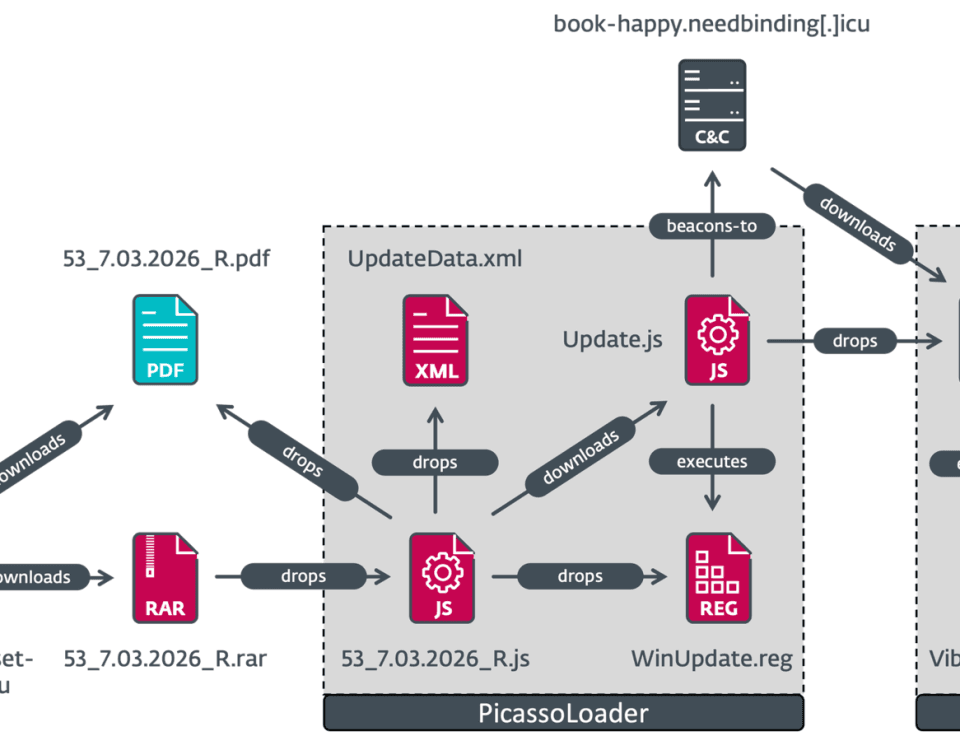

Un ataque de ransomware a cargo de The Gentlemen suele comenzar aprovechando accesos expuestos en internet (sistemas con administración abierta) o utilizando credenciales previamente robadas.

Una vez dentro, despliegan herramientas para explorar la red interna, entender cómo está organizada la empresa e identificar usuarios con permisos elevados, especialmente aquellos con acceso total a los sistemas.

Para moverse dentro de la red y escalar el ataque, utilizan herramientas que les permiten ejecutar acciones en múltiples equipos de forma remota y modificar configuraciones clave. De esta manera, logran distribuir el ransomware de forma simultánea en todos los dispositivos conectados, debilitando además los mecanismos de seguridad para facilitar el acceso y control remoto.

En la etapa final, combinan dos acciones críticas: por un lado, roban información sensible y la envían a servidores externos de forma cifrada; por otro, bloquean los sistemas mediante cifrado.

Una vez completado el ataque, ejecutan procesos diseñados para borrar sus huellas: eliminan registros de actividad, conexiones remotas y cualquier evidencia que permita reconstruir lo ocurrido, dificultando así la investigación posterior.

Ataques y victimología

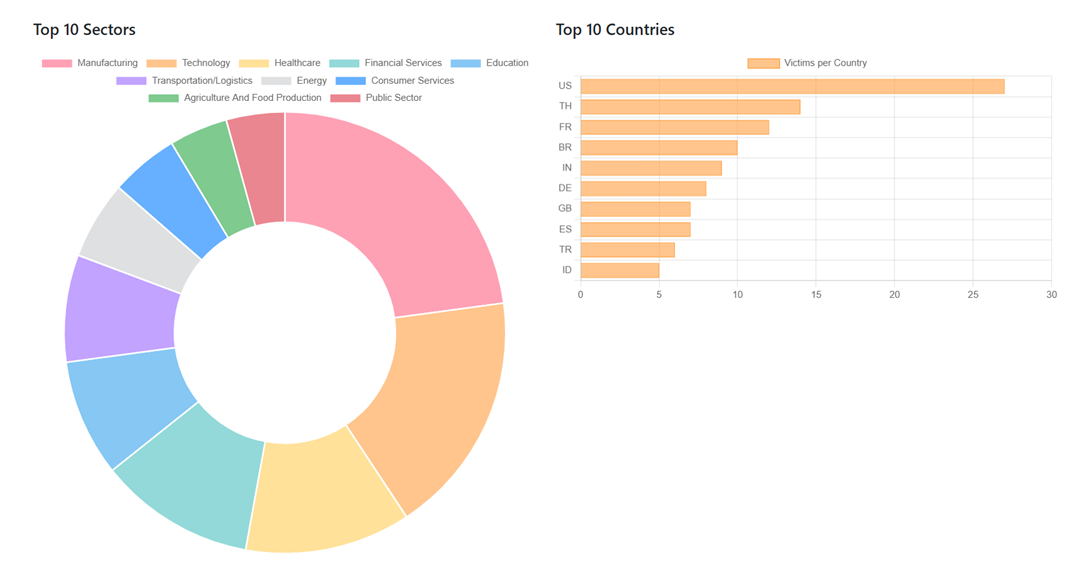

The Gentlemen es un grupo de RaaS emergente. De hecho, su primera víctima documentada se registró el 30 de junio de 2025 y desde entonces, su actividad no ha cesado. Afectó a sectores críticos como la manufactura, la construcción, la salud, los seguros y los servicios financieros.

A nivel geográfico, su impacto es global, pero los países más afectados incluyen a Estados Unidos y Tailandia, seguidos por India, México, Colombia, España y Francia. Esta distribución sugiere que el grupo aprovecha oportunidades de acceso donde se presentan, sin una agenda geopolítica evidente.

The Gentlemen en América Latina

Si bien este grupo de ransomware acumula ataques a lo largo y a lo ancho del mundo, desde su aparición contabilizó diversas víctimas en la región.

De hecho, a mitad de marzo de 2026 publicó en su sitio web el ataque a dos organizaciones de Colombia en las áreas de atención médica y medios de comunicación.

Durante febrero, en Argentina atacó a un instituto de investigación científica gubernamental y, este mes, reclamó el ataque a un organismo de Chile.

No son los únicos países donde se registró actividad: según el sitio ransomware.live también contabilizó víctimas en Brasil, Perú, Ecuador, Venezuela, Guatemala, República Dominicana, Costa Rica y Panamá.

Checklist: cómo protegerse del ransomware The Gentlemen

- Reducir la exposición en internet: revisar qué sistemas están accesibles desde afuera y cerrar cualquier acceso innecesario, especialmente paneles de administración o accesos remotos.

- Proteger las credenciales: utilizar contraseñas únicas y robustas, activando el doble factor de autenticación y monitoreando cualquier inicio de sesión sospechoso.

- Mantener todo actualizado: aplicar parches de seguridad en sistemas operativos, servidores y aplicaciones. Muchas de sus intrusiones explotan fallas ya conocidas.

- Detectar comportamientos anómalos: implementar soluciones que permitan identificar actividad inusual dentro de la red, como accesos fuera de horario o ejecuciones remotas inesperadas.

- Limitar privilegios: no todos los usuarios necesitan acceso total. Reducir permisos minimiza el impacto si una cuenta es comprometida.

- Segmentar la red: separar sistemas críticos evita que un atacante se mueva libremente y comprometa toda la infraestructura.

- Realizar backups: efectuar copias de seguridad periódicas, y almacenarlas de forma aislada, verificando que puedan restaurarse correctamente.

- Capacitar al equipo: el error humano sigue siendo una de las principales puertas de entrada. La concientización es clave.

En un escenario donde los ataques ya no son masivos sino personalizados, la pregunta deja de ser si una organización puede ser objetivo, y pasa a ser cuándo. Entender cómo operan grupos como The Gentlemen es el primer paso para anticiparse a una amenaza que ya no avisa.

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.