Actualizaciones de Google Workspace: resumen semanal de las actualizaciones de Google Workspace

Mayo 8, 2026

Microsoft 365 Copilot, human agency, and the opportunity for every organization

Mayo 9, 2026Hoy en día hay una app para todo… ¿verdad? Bueno, consultar los registros de llamadas de un número de teléfono a elección no es una de esas cosas, como pudieron comprobar potencialmente millones de usuarios de Android tras pagar suscripciones de aplicaciones que prometían justamente eso..

Las aplicaciones infractoras, que denominamos CallPhantom en alusión a que la funcionalidad que ofrecen es inexistente, aseguran ofrecer acceso a historiales de llamadas, registros de SMS e incluso logs de llamadas de WhatsApp para cualquier número de teléfono. Para desbloquear esta supuesta funcionalidad, se solicita un pago; sin embargo, lo único que se obtiene a cambio son datos generados aleatoriamente.

Nuestra investigación identificó 28 aplicaciones fraudulentas de este tipo disponibles en la tienda Google Play, que de forma acumulada superaron los 7,3 millones de descargas. Como socios de App Defense Alliance, reportamos nuestros hallazgos a Google, que eliminó de Google Play todas las aplicaciones identificadas en este informe.

Puntos clave de este blogpost:

- Una nueva estafa para Android, CallPhantom, afirma que proporciona acceso a registros de llamadas, registros de SMS e historial de llamadas de WhatsApp de cualquier número de teléfono a cambio de un pago.

- Hemos identificado y denunciado 28 aplicaciones CallPhantom en Google Play, que se han descargado más de 7,3 millones de veces.

- Algunas aplicaciones CallPhantom eluden el sistema de facturación oficial de Google Play, lo que complica las gestiones de reembolso de las víctimas.

Investigación

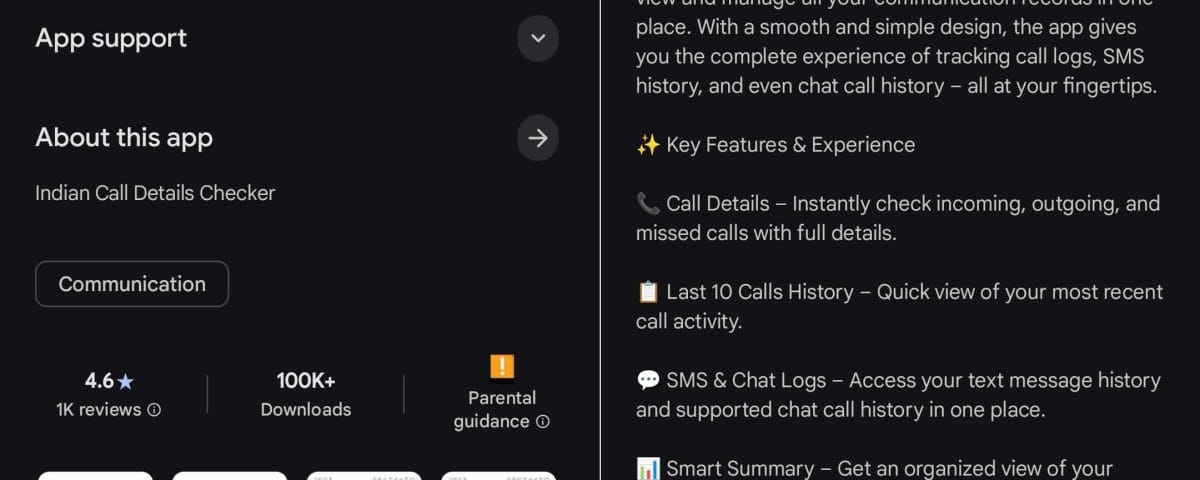

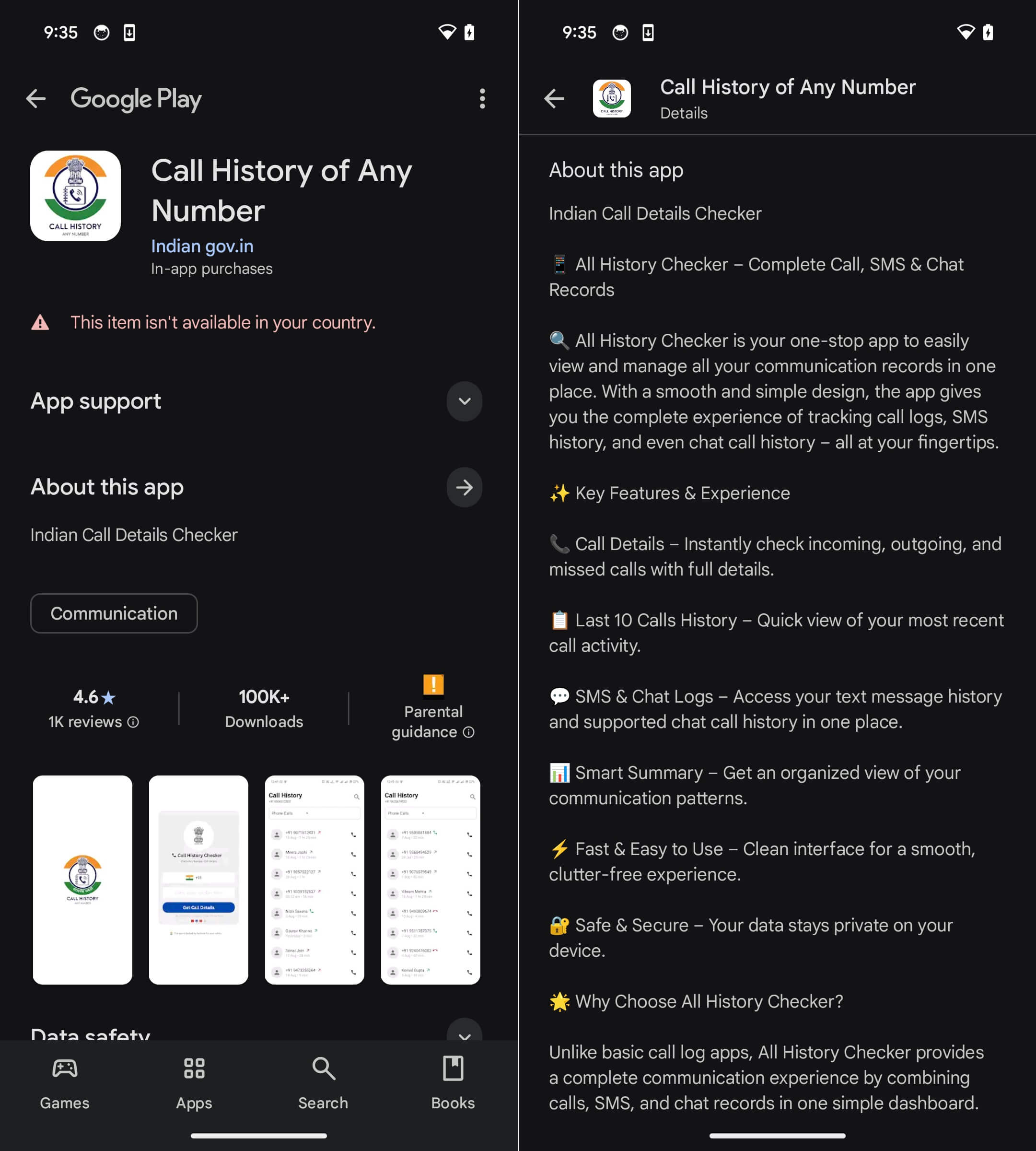

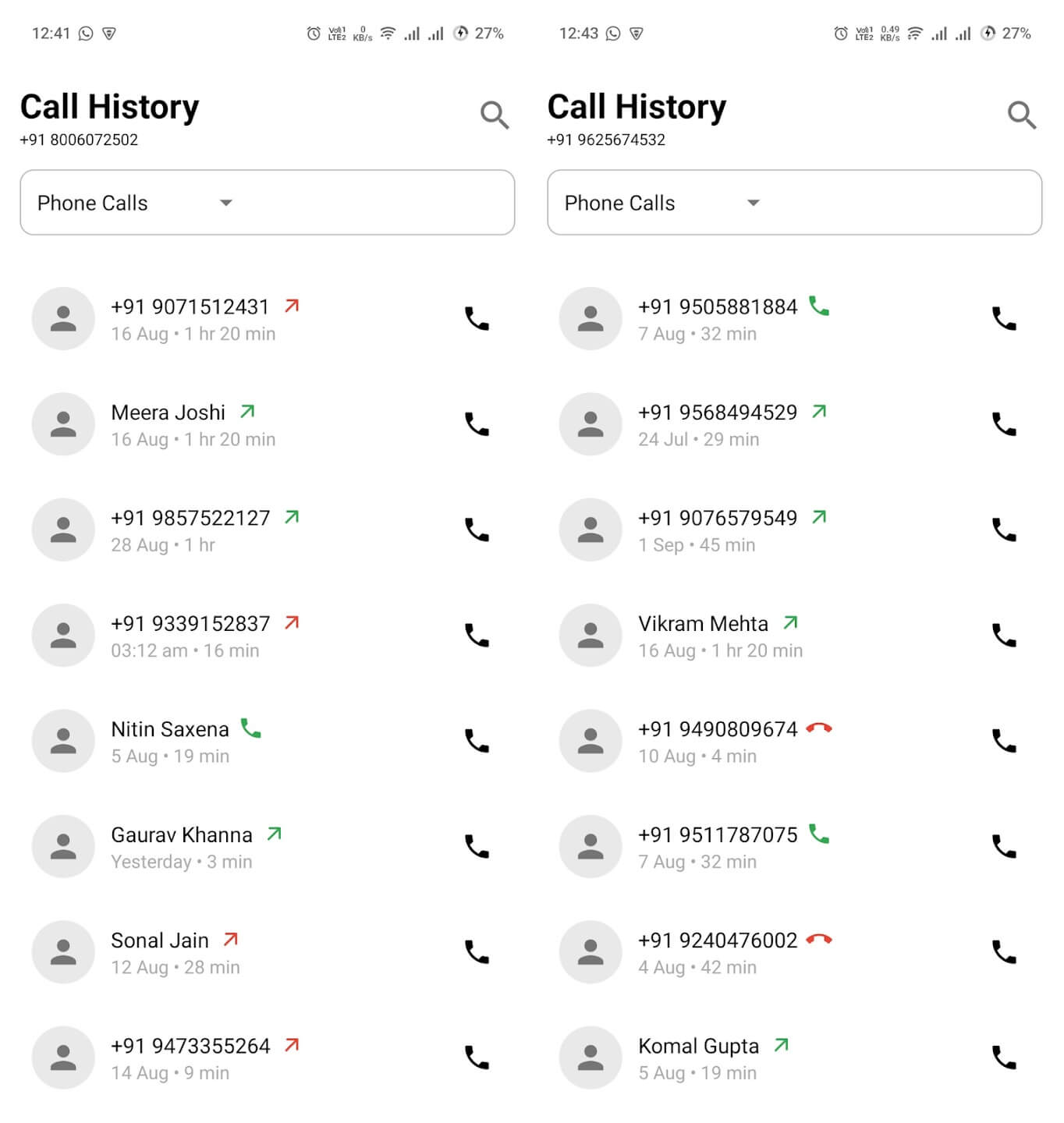

En noviembre de 2025, encontramos una publicación en Reddit en la que se analizaba una aplicación llamada Call History of Any Number, disponible en Google Play. La aplicación, mostrada en la Figura 1, afirma que puede recuperar el historial de llamadas de cualquier número de teléfono proporcionado por el usuario. Fue publicada bajo el nombre de desarrollador Indian gov.in, pero la aplicación no tiene ninguna asociación real con el gobierno de India.

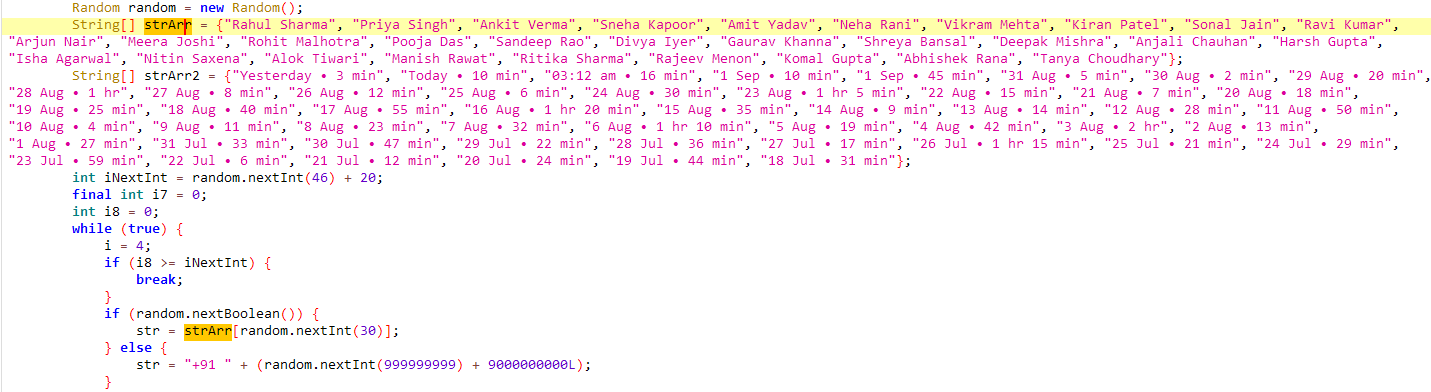

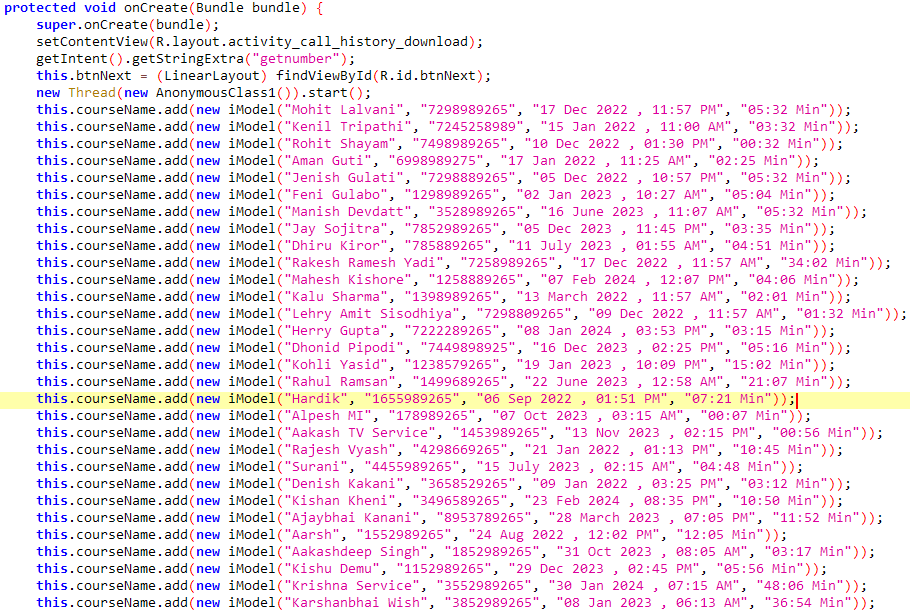

Como era de esperar, nuestro análisis mostró que los datos de “historial de llamadas” proporcionados por esta aplicación son completamente fabricados: la app genera números de teléfono aleatorios y los combina con nombres, horarios de llamadas y duraciones predefinidos, que estaban incorporados directamente en el código, como se muestra en la Figura 2. Estos datos falsos se presentan a las víctimas, pero solo después de realizar el pago.

Una captura de pantalla de los datos de historial de llamadas fabricados incluso se incluía en la ficha de la aplicación en Google Play, presentada como una demostración de la funcionalidad de la app, como se muestra en la Figura 3.

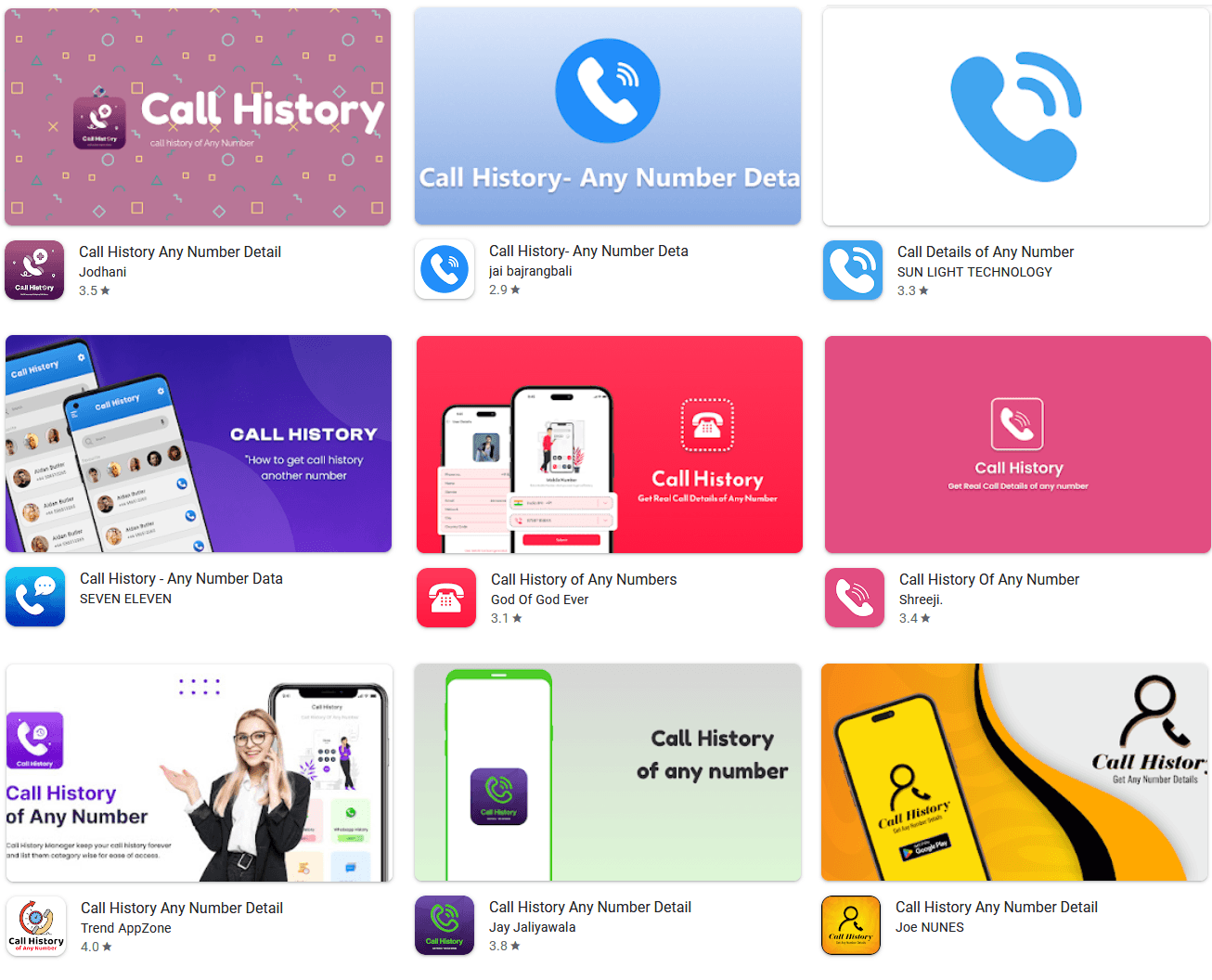

Investigaciones adicionales revelaron la existencia de más aplicaciones relacionadas disponibles en Google Play: en total, 28 aplicaciones CallPhantom. Reportamos el conjunto completo de aplicaciones fraudulentas a Google el 16 de diciembre de 2025. Al momento de la publicación, todas las aplicaciones reportadas ya habían sido eliminadas de la tienda.

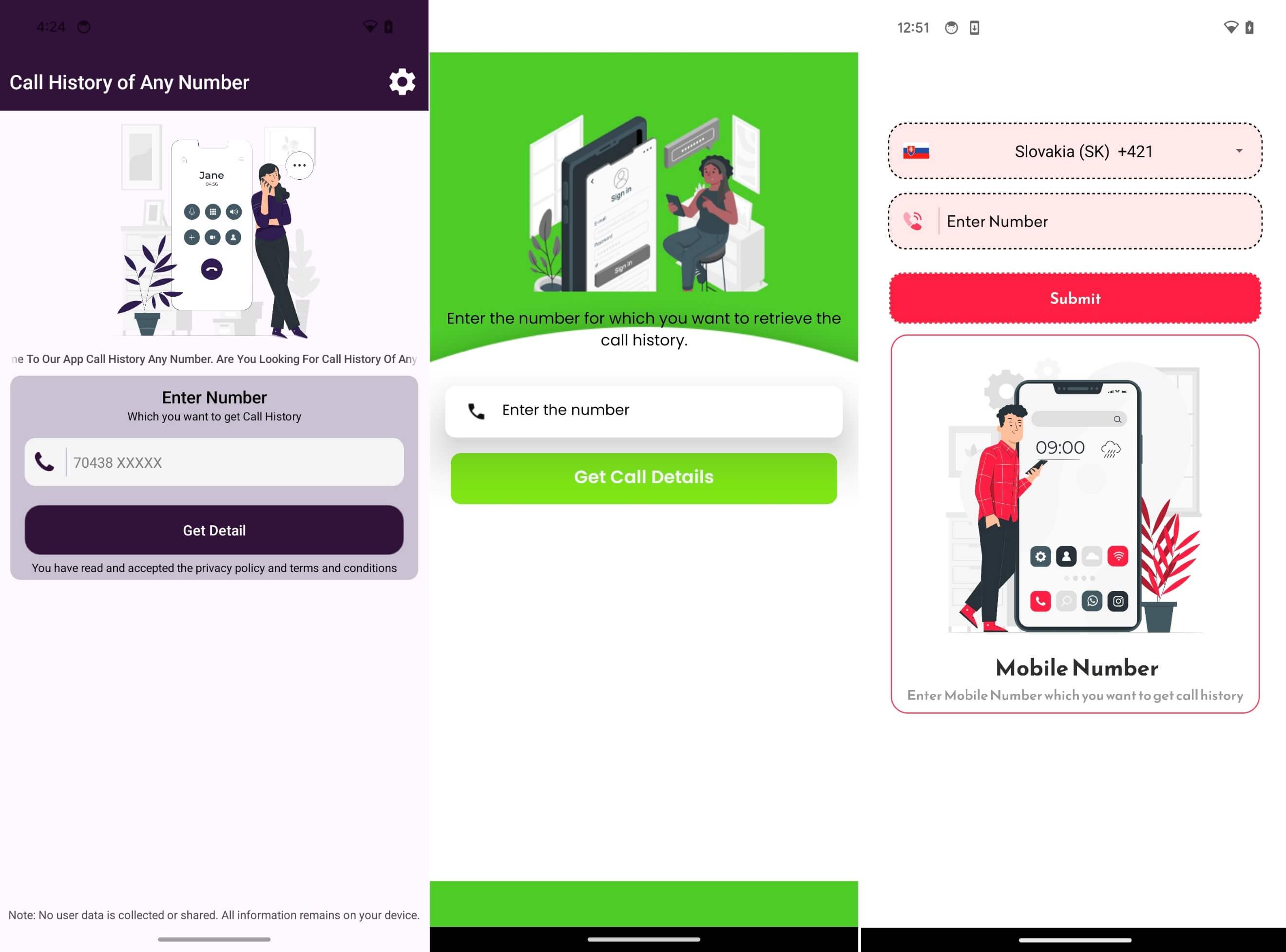

A pesar de las diferencias visuales, que pueden observarse en la Figura 4 y la Figura 5, el propósito de las aplicaciones es idéntico: generar datos de comunicaciones falsos y cobrar a las víctimas por el acceso. La tabla de la sección aplicaciones CallPhantom analizadas enumera cada aplicación junto con sus detalles clave, incluido el número de descargas.

Resumen de la campaña

Las aplicaciones CallPhantom que identificamos en Google Play estaban dirigidas principalmente a usuarios de Android en India y en la región más amplia de Asia‑Pacífico. Muchas de estas apps incluían preseleccionado el código de país +91 de India y admitían UPI, un sistema de pagos utilizado principalmente en ese país.

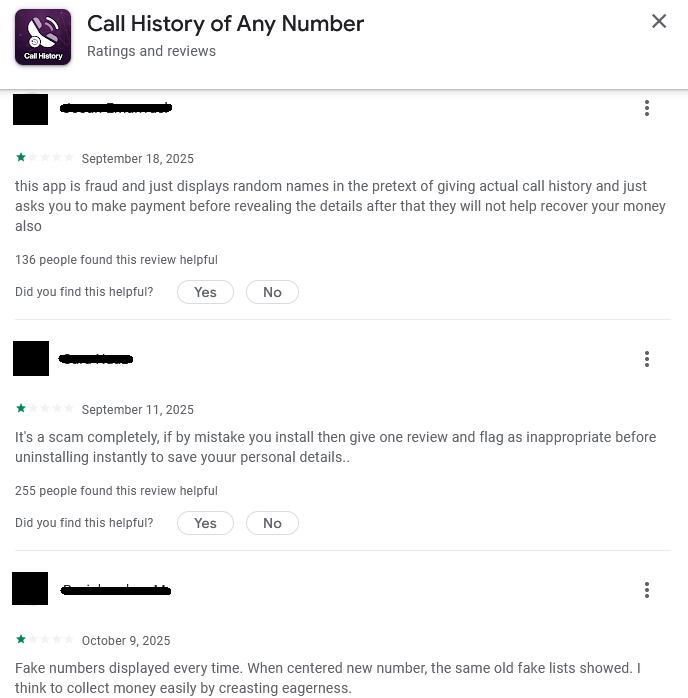

Las aplicaciones acumulaban numerosas reseñas negativas, en las que las víctimas reportaban haber sido estafadas y no haber recibido nunca los datos prometidos, como puede observarse en la Figura 6.

No está claro cómo se distribuyeron o promocionaron las aplicaciones. Presumiblemente, al aparentar ofrecer acceso a información privada, los estafadores lograron aprovechar la curiosidad de los usuarios. Combinado con algunas reseñas positivas (falsas), pudo haber parecido una oferta atractiva.

Visión general de CallPhantom

En nuestra investigación, identificamos dos clústeres principales de estas aplicaciones fraudulentas.

Las aplicaciones del primer clúster contienen nombres, códigos de país y plantillas codificados directamente en su código, como se muestra en la Figura 7. Estos se combinan con números de teléfono generados aleatoriamente y se presentan al usuario como “resultados” parciales. Para visualizar el historial completo (falso), la víctima debe realizar un pago.

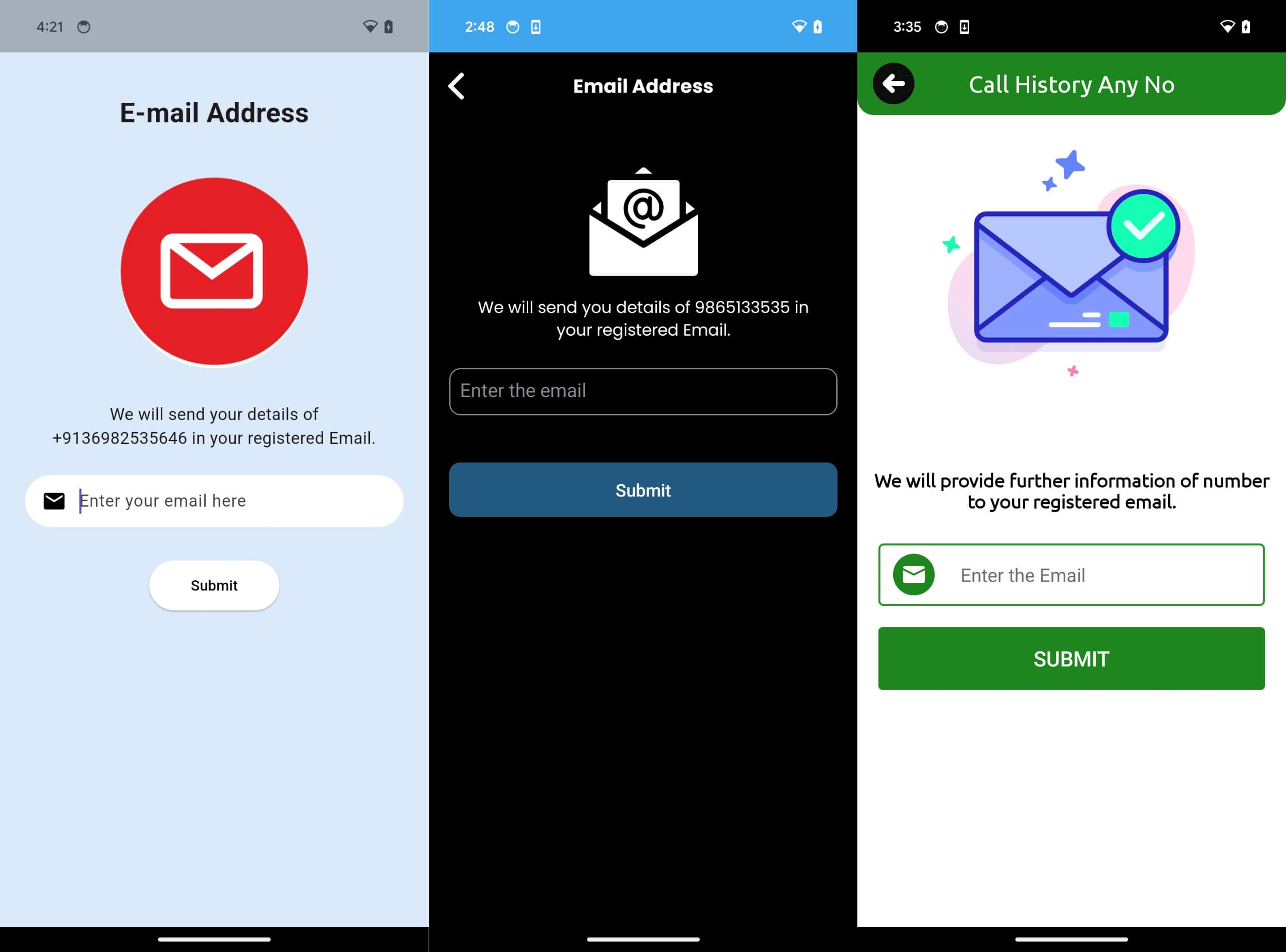

Las aplicaciones del segundo clúster solicitan a los usuarios que ingresen una dirección de correo electrónico a la que supuestamente se enviaría el historial de llamadas “recuperado”, como se observa en las capturas de pantalla de la Figura 8. No se genera ningún dato hasta después del pago; los usuarios deben pagar o suscribirse antes de que, supuestamente, se envíe cualquier correo electrónico.

En general, las aplicaciones CallPhantom tienen una interfaz de usuario simple y no solicitan permisos intrusivos ni sensibles; no los necesitan. De manera coherente con ello, tampoco incorporan ninguna funcionalidad capaz de recuperar datos reales de llamadas, SMS o WhatsApp.

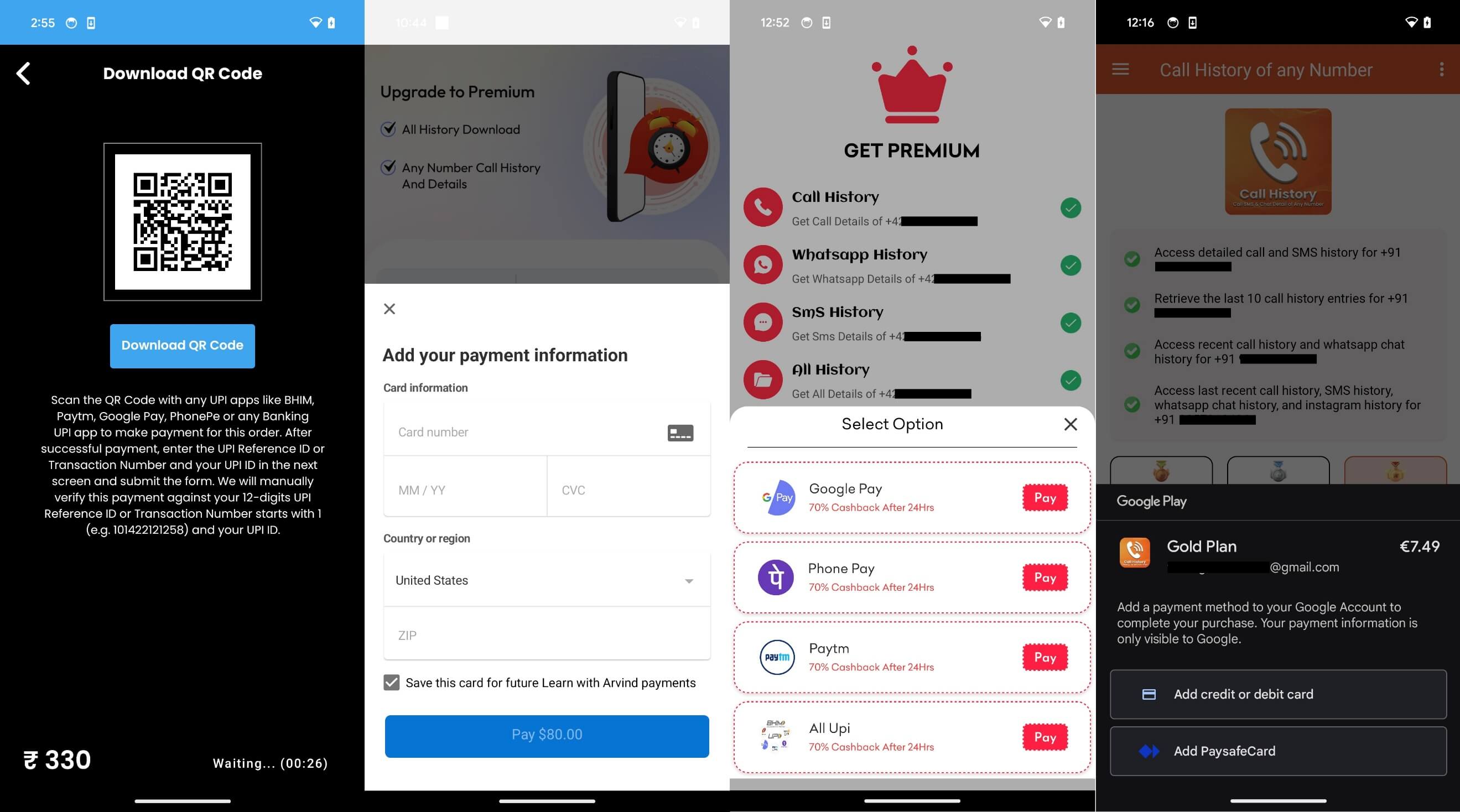

En las aplicaciones de CallPhantom que analizamos observamos tres métodos de pago diferentes, de los cuales dos infringen la política de pagos de Google Play.

En primer lugar, algunas aplicaciones utilizaban suscripciones a través del sistema oficial de facturación de Google Play. Este es el mecanismo exigido para las apps que ofrecen compras dentro de la aplicación, de acuerdo con la política de pagos de Google Play; dichas compras están cubiertas por la protección de reembolso de Google.

En segundo lugar, algunas aplicaciones recurrían a pagos mediante aplicaciones de terceros compatibles con UPI. En estos casos, las apps CallPhantom incluían URLs codificadas directamente o las obtenían dinámicamente desde una base de datos en tiempo real de Firebase, lo que permitía al operador cambiar la cuenta receptora de los pagos en cualquier momento.

En tercer lugar, en algunos casos se incluían directamente formularios de pago con tarjeta dentro de las propias aplicaciones CallPhantom.

En la Figura 9 se muestran ejemplos de los métodos de pago.

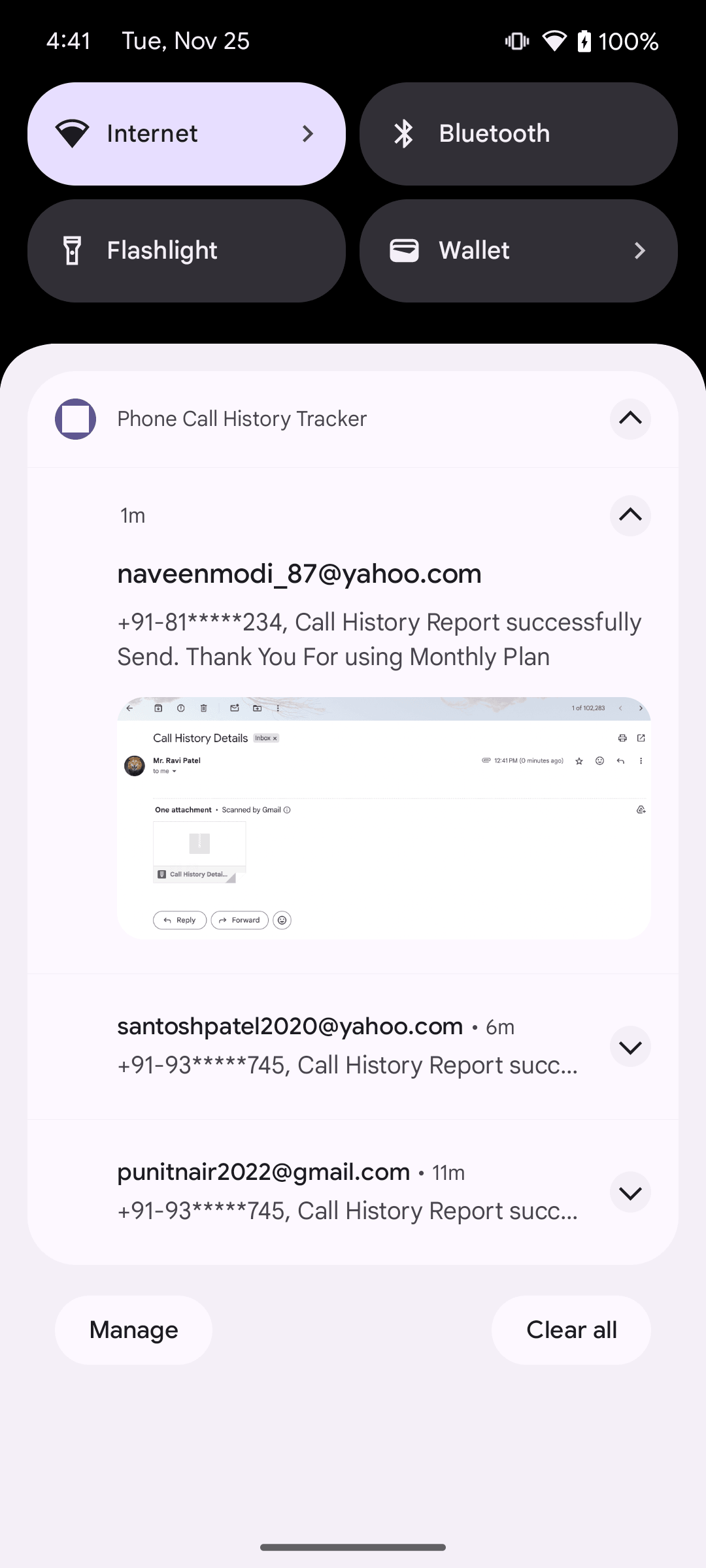

En un caso, observamos una táctica adicional utilizada para inducir al usuario a realizar el pago: si el usuario salía de la aplicación sin pagar, la app mostraba alertas engañosas diseñadas para parecer correos electrónicos nuevos, en las que se afirmaba que los resultados del historial de llamadas ya habían llegado, como se muestra en la Figura 10. Al hacer clic en la notificación, se accedía directamente a una pantalla de suscripción.

Las tarifas solicitadas por el servicio falso varían ampliamente entre las distintas aplicaciones. Asimismo, las apps parecen ofrecer diferentes planes de suscripción —por ejemplo, semanal, mensual o anual—, con el precio más alto alcanzando los 80 dólares. En el nivel de suscripción más bajo, el precio promedio solicitado fue de 5 euros.

Qué hacer si fuiste víctima

En general, las suscripciones adquiridas a través del sistema oficial de facturación de Google Play pueden cancelarse desde la app de Play Store tocando el ícono de perfil, accediendo a Pagos y suscripciones → Suscripciones, seleccionando la suscripción activa y tocando Cancelar suscripción. Google explica el proceso completo en su página Cancelar, pausar o cambiar una suscripción en Google Play.

En el caso de las 28 aplicaciones descritas en esta publicación, las suscripciones existentes fueron canceladas cuando las apps fueron eliminadas de Google Play.

En algunos casos, es posible solicitar reembolsos por compras realizadas en Google Play. Google puede emitir un reembolso en función del tiempo transcurrido desde la compra, el tipo de elemento y su política de reembolsos. Por lo general, las solicitudes deben realizarse dentro del plazo permitido, tal como se detalla en la página de soporte de Google.

Si la compra se realizó fuera de Google Play —por ejemplo, ingresando los datos de una tarjeta de pago directamente dentro de la aplicación o mediante servicios de terceros—, Google no puede cancelar la suscripción ni emitir un reembolso, y los usuarios deben contactar directamente al proveedor de pagos o al desarrollador de la aplicación.

Conclusión

Identificamos un nuevo grupo de aplicaciones Android fraudulentas en Google Play que, en conjunto, acumularon más de 7,3 millones de descargas antes de ser retiradas tras la notificación por parte de ESET. Estas aplicaciones, a las que denominamos colectivamente CallPhantom, prometen recuperar registros de llamadas, historiales de SMS y logs de llamadas de WhatsApp de cualquier número de teléfono, una afirmación técnicamente imposible diseñada exclusivamente para explotar la curiosidad de las personas y engañarlas para que realicen pagos.

Muchas de estas aplicaciones eludían el sistema oficial de facturación de Google Play, redirigiendo a los usuarios hacia pagos a través de terceros o al ingreso directo de datos de tarjetas, lo que complica los intentos de reembolso y expone a las víctimas a riesgos financieros.

Nuestro análisis reveló que los “resultados” mostrados a las víctimas son completamente fabricados, y que a menudo utilizan números indios codificados directamente, nombres predefinidos y marcas de tiempo generadas, presentadas como si fueran datos reales de comunicaciones.

Los usuarios que se suscribieron a través del sistema oficial de facturación de Google Play pueden ser elegibles para reembolsos conforme a las políticas de reembolso de Google. Las compras realizadas mediante aplicaciones de pago de terceros o a través del ingreso directo de datos de tarjetas no pueden ser reembolsadas por Google, lo que deja a los usuarios dependientes de proveedores de pago externos o de los desarrolladores de las aplicaciones.

Para cualquier consulta sobre nuestras investigaciones publicadas en WeLiveSecurity, póngase en contacto con nosotros en threatintel@eset.com.ESET Research ofrece informes privados de inteligencia APT y fuentes de datos. Para cualquier consulta sobre este servicio, visite la página de ESET Threat Intelligence.

Aplicaciones CallPhantom analizadas

| App name | Package name | Number of downloads |

| Call history : any number deta | calldetaila.ndcallhisto.rytogetan.ynumber | 3M+ |

| Call History of Any Number | com.pixelxinnovation.manager | 1M+ |

| Call Details of Any Number | com.app.call.detail.history | 1M+ |

| Call History Any Number Detail | sc.call.ofany.mobiledetail | 500K+ |

| Call History Any Number Detail | com.cddhaduk.callerid.block.contact | 500K+ |

| Call History Of Any Number | com.basehistory.historydownloading | 500K+ |

| Call History of Any Numbers | com.call.of.any.number | 100K+ |

| Call History Of Any Number | com.rajni.callhistory | 100K+ |

| Call History Any Number Detail | com.callhistory.calldetails.callerids.calle | 100K+ |

| Call History Any Number Detail | com.callinformative.instantcall | 100K+ |

| Call History Any Number detail | com.call.detail.caller.history | 100K+ |

| Call History Any Number Detail | com.anycallinformation.datadetailswho.calli | 100K+ |

| Call History Any Number Detail | com.callhistory.callhistoryyourgf | 100K+ |

| Call History Any Number | com.calldetails.smshistory.callhistoryofany | 50K+ |

| Call History Any Number Detail | com.callhistory.anynumber.chapfvor.history | 50K+ |

| Call History of Any Number | com.callhistory.callhistoryany.call | 50K+ |

| Call History Any Number Detail | com.name.factor | 50K+ |

| Call History Of Any Number | com.getanynumberofcallhistory.callhistoryof | 50K+ |

| Call History Of Any Number | com.chdev.callhistory | 10K+ |

| Phone Call History Tracker | com.phone.call.history.tracker | 10K+ |

| Call History- Any Number Deta | com.pdf.maker.pdfreader.pdfscanner | 10K+ |

| Call History Of Any Number | com.any.numbers.calls.history | 10K+ |

| Call History Any Number Detail | com.callapp.historyero | 1K+ |

| Call History – Any Number Data | all.callhistory.detail | 500+ |

| Call History For Any Number | com.easyranktools.callhistoryforanynumber | 100+ |

| Call History of Numbers | com.sbpinfotech.findlocationofanynumber | 100+ |

| Call History of Any Number | callhistoryeditor.callhistory.numberdetails | 50+ |

| Call History Pro | com.all_historydownload.anynumber.callhisto | 50+ |

IoCs

Puede encontrar una lista completa de indicadores de compromiso (IoC) y muestras en nuestro repositorio de GitHub.

Archivos

SHA-1 Filename Detection Description 799BB5127CA54239D3D4 all.callhistory.deta Android/CallPhantom.K Android CallPhantom. 56A4FD71D1E4BBA2C5C2 calldetaila.ndcallhi Android/CallPhantom.M Android CallPhantom. EC5E470753E76614CD28 callhistoryeditor.ca Android/CallPhantom.F Android CallPhantom. 77C8B7BEC79E7D9AE0D0 com.all_historydownl Android/CallPhantom.G Android CallPhantom. 9484EFD4C19969F57AFB com.any.numbers.call Android/CallPhantom.L Android CallPhantom. CE97CA7FEECDCAFC6B8E com.anycallinformati Android/CallPhantom.B Android CallPhantom. FC3BA2EDAC0BB9801F85 com.app.call.detail. Android/CallPhantom.N Android CallPhantom. B7B80FA34A41E3259E37 com.basehistory.hist Android/CallPhantom.O Android CallPhantom. F0A8EBD7C4179636BE75 com.call.detail.call Android/CallPhantom.C Android CallPhantom. D021E7A0CF45EECC7EE8 com.call.of.any.numb Android/CallPhantom.Q Android CallPhantom. 04D2221967FFC4312AFD com.callapp.historye Android/CallPhantom.E Android CallPhantom. CB31ED027FADBFA3BFFD com.calldetails.smsh Android/CallPhantom.Q Android CallPhantom. C840A85B5FBAF1ED3E0F com.callhistory.anyn Android/CallPhantom.J Android CallPhantom. BB6260CA856C37885BF9 com.callhistory.call Android/CallPhantom.S Android CallPhantom. 55D46813047E98879901 com.callhistory.call Android/CallPhantom.T Android CallPhantom. E23D3905443CDBF4F1B9 com.callhistory.call Android/CallPhantom.D Android CallPhantom. 89ECEC01CCB15FCDD2F6 com.callinformative. Android/CallPhantom.B Android CallPhantom. 8EC557302145B40FE089 com.cddhaduk.calleri Android/CallPhantom.U Android CallPhantom. 6F72FF58A67EF7AAA79C com.easyranktools.ca Android/CallPhantom.H Android CallPhantom. 28D3F36BD43D48F02C50 com.getanynumberofca Android/CallPhantom.D Android CallPhantom. 47CEE9DED41B953A84FC com.chdev.callhistor Android/CallPhantom.V Android CallPhantom. 9199A376B433F888AFE9 com.name.factor.apk Android/CallPhantom.P Android CallPhantom. 053A6A723FA2BFDA8A1B com.pdf.maker.pdfrea Android/CallPhantom.W Android CallPhantom. 4B537A7152179BBA19D6 com.phone.call.histo Android/CallPhantom.I Android CallPhantom. 87F6B2DB155192692BAD com.pixelxinnovation Android/CallPhantom.X Android CallPhantom. 583D0E7113795C7D6868 com.rajni.callhistor Android/CallPhantom.Y Android CallPhantom. 45D04E06D8B329A01E68 com.sbpinfotech.find Android/CallPhantom.A Android CallPhantom. 34393950A950F5651F3F sc.call.ofany.mobile Android/CallPhantom.Z Android CallPhantom.

Red

| IP | Domain | Hosting provider | First seen | Details |

| 34.120.160[.]131 | call-history-7cda4-defau call-history-ecc1e-defau | Google LLC | 2025‑05‑14 | CallPhantom C&C server. |

| 34.120.206[.]254 | ch-ap-4-default-rtdb.fir chh1-ac0a3-default-rtdb.

| Google LLC | 2025‑04‑17 | CallPhantom C&C server. |

Técnicas ATT&CK de MITRE

Esta tabla se ha elaborado utilizando la versión 18 del marco MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | CallPhantom uses Firebase Cloud Messaging for C&C communication. |

| Impact | T1643 | Generate Traffic from Victim | CallPhantom tries to achieve fraudulent billing. |

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.