Permitir compras iniciadas por el usuario, comenzando con un mayor acceso a funciones avanzadas de IA en Workspace

Abril 2, 2026Un descuido en el proceso de publicación expuso la arquitectura de la herramienta de Anthropic y habilitó escenarios de jailbreak, clones malicosos y amenazas a la cadena de suministro.

01 Apr 2026

•

,

4 min. read

La empresa estadounidense de IA Anthropic confirmó ayer que una filtración accidental dejó al descubierto el código fuente de Claude Code, su herramienta de interfaz de línea de comandos (CLI) para desarrolladores. El incidente no fue fruto de una intrusión cibernética, sino de un error humano durante el proceso de publicación de una actualización rutinaria.

El fallo se produjo en el repositorio npm (Node Package Manager), donde se puso a disposición la versión 2.1.88 del paquete que contenía un archivo de mapeo de código de 60 MB (cli.js.map). A diferencia de un archivo ejecutable ordinario, este archivo contenía el campo sourcesContent que permitió la reconstrucción completa de aproximadamente 1.900 archivos y más de 500.000 líneas de código TypeScript original.

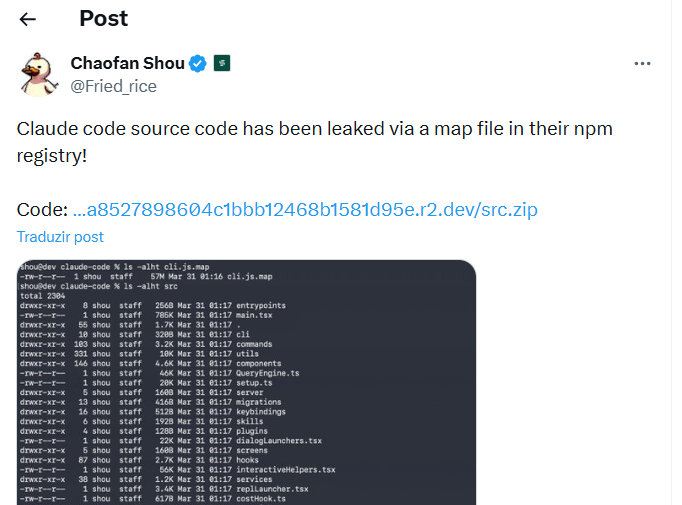

Aunque Anthropic eliminó la versión problemática en poco tiempo, el código fue rápidamente identificado por el investigador de seguridad Chaofan Shou (@Fried_rice). En cuestión de horas, ya circulaban copias del repositorio en GitHub y otras plataformas de almacenamiento de archivos, lo que obligó a la empresa a emitir avisos DMCA para contener la propagación.

Dentro del incidente: ¿Cómo se “escapó” el código?

Para entender la gravedad, tenemos que fijarnos en el flujo de trabajo de Anthropic. Cada vez que la empresa lanza una actualización de Claude Code, publica una nueva versión en npm (el mayor repositorio público de paquetes JavaScript del mundo).

¿Qué ha fallado esta vez?

Algunos aspectos fueron responsables del problema:

- El error: El proceso estándar de publicación sólo debe enviar los archivos estrictamente necesarios para que la herramienta funcione, normalmente archivos .js “minificados” (comprimidos y prácticamente ilegibles por los humanos).

- El descuido : Debido a un fallo de configuración en el archivo de “limpieza” (el .npmignore), el equipo subió accidentalmente el archivo .map.

- La gravedad: Como npm es abierto, los investigadores de seguridad y los desarrolladores que controlan las nuevas versiones detectaron el archivo en el instante en que se publicó. Antes de que Anthropic pudiera darse cuenta del desliz y borrar la versión, el código fuente ya se había descargado y replicado globalmente.

¿Por qué es peligrosa esta filtración?

Aunque Anthropic ha garantizado que no se han expuesto credenciales ni datos sensibles de clientes, el acceso al “esqueleto” del Código Claude abre la puerta a amenazas sofisticadas:

1. El fin de la “caja negra”: facilitar los jailbreaks

Hasta ahora, la lógica de seguridad de Claude estaba protegida por el secreto industrial. Con el código fuente, los investigadores (y los ciberdelincuentes) pueden analizar exactamente cómo la herramienta filtra los comandos y decide qué es seguro ejecutar en el terminal del usuario. Esto facilita enormemente la creación de “prompts” que se salten estas protecciones para llevar a cabo acciones delictivas.

2. Riesgo para la cadena de suministro (clones maliciosos)

Este es el riesgo más inmediato para el desarrollador. Con el código original disponible, es fácil para los ciberdelincuentes crear clones maliciosos de la herramienta. Alguien podría publicar un paquete que parezca el Código Claude legítimo, pero que, “bajo el capó”, instale una puerta trasera.

3. Exposición de la propiedad intelectual y la hoja de ruta

La filtración reveló funciones internas como el “Modo Proactivo” y el “Modo Sueño”, que aún no se han lanzado oficialmente. Además de dar a la competencia una ventaja estratégica, esto permite encontrar vulnerabilidades en funciones que el público ni siquiera ha empezado a utilizar.

Respuesta oficial y medidas de contención

En una respuesta al portal de noticias TecMundo, Anthropic trató de tranquilizar a usuarios e inversores sobre el alcance de la filtración:

“A primera hora de hoy, una versión de Claude Code contenía código fuente interno. No había datos sensibles de clientes o credenciales involucradas o expuestas. Se trata de un problema de empaquetado causado por un error humano, no de una brecha de seguridad. Estamos aplicando medidas para evitar que esto vuelva a ocurrir”, declaró la empresa.

A pesar de la declaración, contener el código en Internet ha sido todo un reto. Anthropic ha lanzado una ofensiva legal, emitiendo varios avisos DMCA (Digital Millennium Copyright Act) para retirar repositorios en GitHub y otras plataformas que han replicado el código fuente filtrado. Este movimiento confirma que, aunque los datos de los usuarios están a salvo, el valor de la propiedad intelectual expuesta es extremadamente alto para la empresa.

Lección aprendida

En última instancia, el incidente de Claude Code sirve para recordar que la excelencia técnica también depende de la atención que se preste a los detalles más básicos del día a día. La lección central no es sobre el error aislado, sino sobre la importancia de reforzar los procesos de revisión y automatización en nuestros flujos de trabajo. Los fallos ocurren, pero son los que nos impulsan a construir sistemas cada vez más resistentes y seguros. Que este caso sirva de acicate para revisar nuestras propias rutinas, garantizando que la innovación vaya siempre de la mano de la gobernanza y el rigor técnico.

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.