Una actualización sobre los cambios en el ciclo de vida del calendario secundario y una nueva API

Marzo 30, 2026

Por qué Transportes Argentinos mató sus formularios web y movió toda su pauta a WhatsApp

Abril 1, 2026Jake Moore, de ESET, ha utilizado gafas inteligentes, imitaciones y cambios de caras para “hackear” sistemas de reconocimiento facial muy extendidos.

30 Mar 2026

•

,

3 min. read

El reconocimiento facial está cada vez más integrado en todo tipo de sistemas, desde las puertas de embarque de los aeropuertos hasta los flujos de contratación bancaria. La suposición generalizada es que un rostro es difícil de falsificar y que la correspondencia de un rostro vivo con una fuente de confianza es una señal de identidad fiable.

Jake Moore, global cybersecurity advisor de ESET, ha sometido recientemente este supuesto a varias pruebas prácticas de estrés. Sus experimentos demostraron que esta poderosa tecnología puede ser mal utilizada y derrotada.

En una de las pruebas, Jake utilizó un par de gafas inteligentes modificadas que pueden identificar a las personas en tiempo real. Caminó por un espacio público, capturó los rostros de las personas y los comparó con fuentes de datos en línea disponibles públicamente, obteniendo en cuestión de segundos coincidencias de identidad. Los nombres y los perfiles de las redes sociales se extrajeron de las miradas de las personas.

Esta capacidad puede resultar útil si, por ejemplo, un asistente a una conferencia tiene dificultades para recordar los nombres de las personas, pero es mucho menos aceptable si se tiene en cuenta lo que alguien con malas intenciones podría hacer con esa información.

La segunda demostración tuvo un giro diferente. Iba dirigida a los servicios financieros, volviendo un sistema de prevención del fraude contra sí mismo. Utilizando imágenes generadas por inteligencia artificial y software de libre acceso, Jake creó un rostro ficticio para abrir una cuenta bancaria real. La plataforma de reconocimiento facial y eKYC (conozca a su cliente) del banco lo aceptó como una persona auténtica.

Tras demostrarlo, Jake cerró la cuenta y compartió toda la información con el banco, que desde entonces ha puesto fin a ese método específico de usurpación de identidad. Pero queda una pregunta más amplia: ¿cuántas instituciones financieras pueden seguir siendo susceptibles a este tipo de ataque?

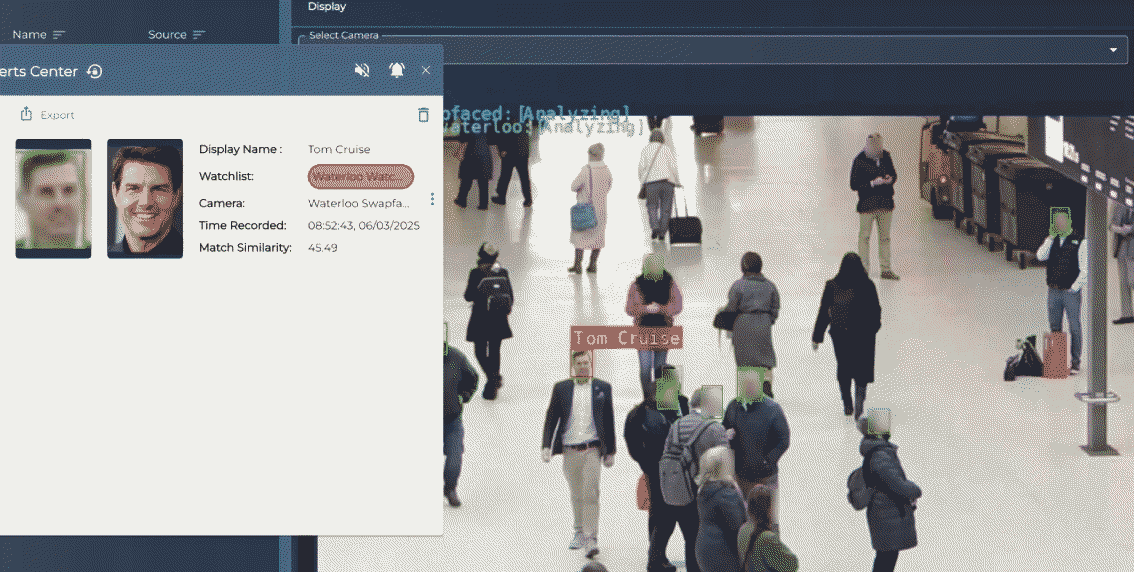

Por último, Jake se añadió a una lista de vigilancia por reconocimiento facial en una concurrida estación de tren de Londres. A continuación, caminó por la zona vigilada mientras se ejecutaba un software de intercambio de rostros en tiempo real que superponía la imagen de Tom Cruise a la de Jake en la imagen de la cámara. El sistema, que también utiliza la policía británica, nunca lo reconoció ni lo señaló. Era como si simplemente no estuviera allí y cualquiera que lo buscara activamente en las cámaras de seguridad hubiera visto al actor en su lugar.

Panorama general

Los sistemas de reconocimiento facial se están desplegando con una confianza implícita que no se corresponde con su resistencia real cuando alguien intenta vulnerarlos, incluso cuando sólo utilizan hardware de consumo estándar y software fácilmente disponible, como hizo Jake. La verificación de la identidad que depende únicamente de la coincidencia del rostro conlleva claramente más riesgos de los que la mayoría de las personas y organizaciones creen.

Los experimentos también envían un mensaje a los vendedores de sistemas de reconocimiento facial y a todos los responsables de los sistemas de verificación de identidad. Entre otras cosas, los sistemas deberían probarse en entornos de simulación de ataques y en otras condiciones adversas. La tecnología de reconocimiento facial es frágil cuando alguien intenta subvertirla.

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.