es una bala directa a los enlaces azules que inquieta y emociona a partes iguales

Mayo 22, 2025

El acceso a Internet democratizó el conocimiento fueras rico o pobre. La IA está destruyendo paso a paso esa conquista

Mayo 23, 2025Según anunció el Departamento de Justicia de los Estados Unidos, el FBI y el Servicio de Investigación Criminal de Defensa (DCIS) del Departamento de Defensa de los Estados Unidos han logrado desbaratar la infraestructura del famoso infostealer Danabot. ESET es una de las muchas empresas de ciberseguridad que participan en este esfuerzo a largo plazo, involucrándose en 2018. Nuestra contribución incluyó proporcionar análisis técnicos del malware y su infraestructura de backend, así como identificar los servidores de C&C de Danabot. El esfuerzo conjunto de desmantelamiento también condujo a la identificación de individuos responsables del desarrollo, las ventas y la administración de Danabot, entre otros. ESET participó en el esfuerzo junto con Amazon, CrowdStrike, Flashpoint, Google, Intel471, PayPal, Proofpoint, Team Cymru, Zscaler y Europol.

Dado que Danabot ha sido desbaratado en gran medida, aprovecharemos esta oportunidad para compartir nuestros conocimientos sobre el funcionamiento de esta operación de malware como servicio (MaaS), cubriendo las características utilizadas en las últimas versiones del malware, el modelo de negocio de los autores y una visión general del conjunto de herramientas ofrecidas a los afiliados. Además de filtrar datos confidenciales, hemos observado que Danabot también se utiliza para enviar más malware, incluido ransomware, a un sistema ya comprometido.

Puntos clave del blogpost:

- La investigación ha estado rastreando la actividad de Danabot desde 2018 como parte de un esfuerzo global que resultó en una gran interrupción de la infraestructura del malware.

- Aunque se desarrolló principalmente como infostealer y troyano bancario, Danabot también se ha utilizado para distribuir malware adicional, incluido ransomware.

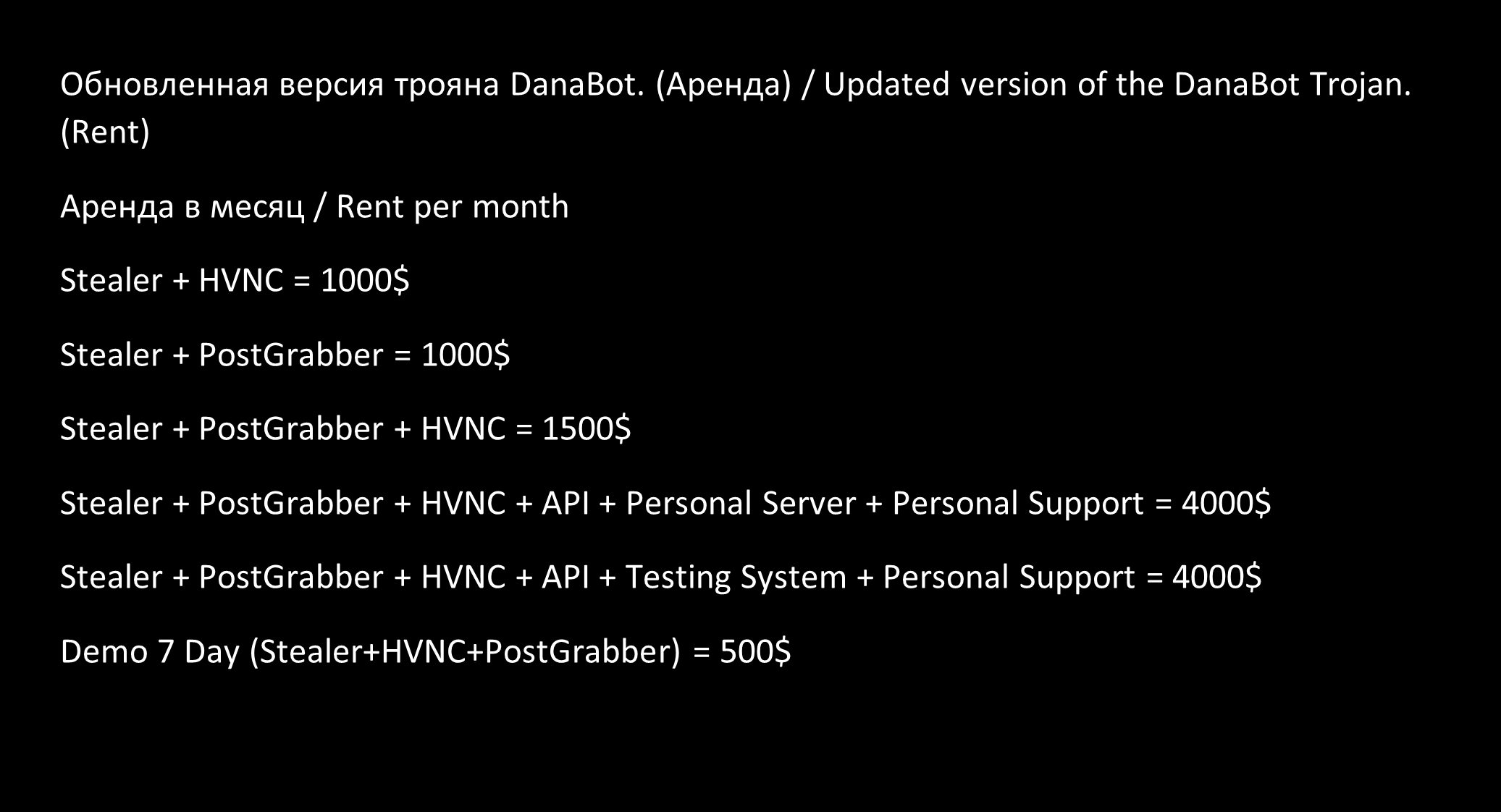

- Los autores de Danabot promocionan su conjunto de herramientas a través de foros clandestinos y ofrecen varias opciones de alquiler a posibles afiliados.

- El conjunto de herramientas típico proporcionado por los autores de Danabot a sus afiliados incluye una aplicación de panel de administración, una herramienta de backconnect para el control en tiempo real de los bots y una aplicación de servidor proxy que retransmite la comunicación entre los bots y el servidor de C&C real.

- Los afiliados pueden elegir entre varias opciones para generar nuevas versiones de Danabot, y es su responsabilidad distribuir estas versiones a través de sus propias campañas.

Antecedentes

Danabot, que pertenece a un grupo de familias de malware infostealer y/o bancario codificado en el lenguaje de programación Delphi, ganó notoriedad en 2018 al ser utilizado en una campaña de spam dirigida a usuarios australianos. Desde entonces, Danabot se ha expandido a otros mercados a través de varias campañas, ha sufrido varias actualizaciones importantes de su infraestructura interna y backend, y ha experimentado picos y caídas de popularidad entre los ciberdelincuentes.

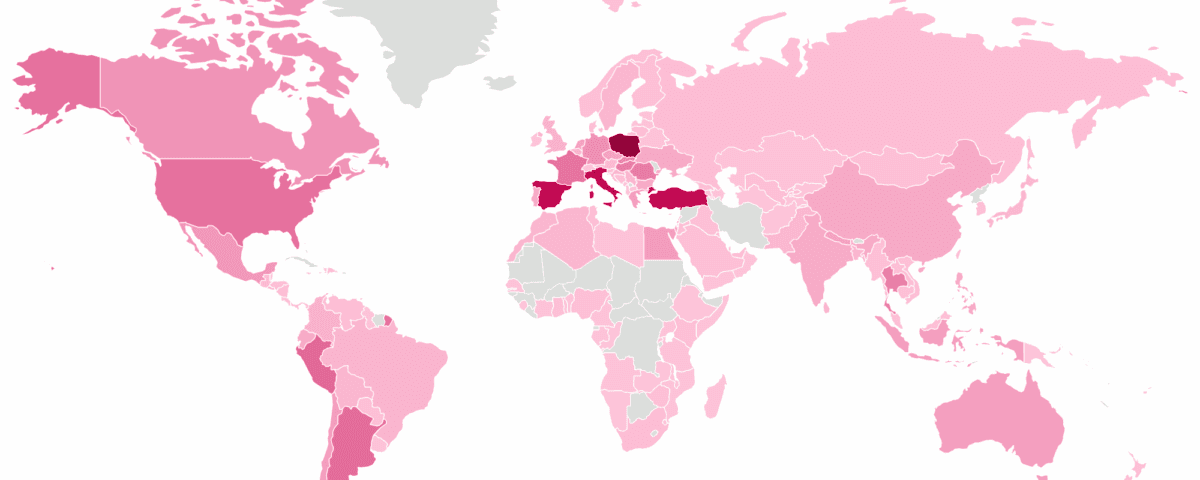

A lo largo de nuestro monitoreo desde 2018, ESET ha rastreado y analizado un número sustancial de muestras distintas y ha identificado más de 1.000 servidores de C&C únicos. Durante ese período, ESET analizó varias campañas de Danabot en todo el mundo, siendo históricamente Polonia uno de los países más atacados, como se ve en la Figura 1.

Además de la ciberdelincuencia típica, Danabot también se ha utilizado en actividades menos convencionales, como la utilización de máquinas comprometidas para lanzar ataques DDoS. Por ejemplo, un ataque DDoS contra el Ministerio de Defensa de Ucrania fue detectado por Zscaler poco después de la invasión rusa de Ucrania. Un módulo DDoS muy similar al utilizado en ese ataque también fue utilizado por un operador de Danabot para atacar un sitio ruso dedicado al desarrollo de Arduino. Es probable que estas acciones estuvieran motivadas por las propias ambiciones y motivaciones políticas del afiliado.

Presentación del grupo Danabot

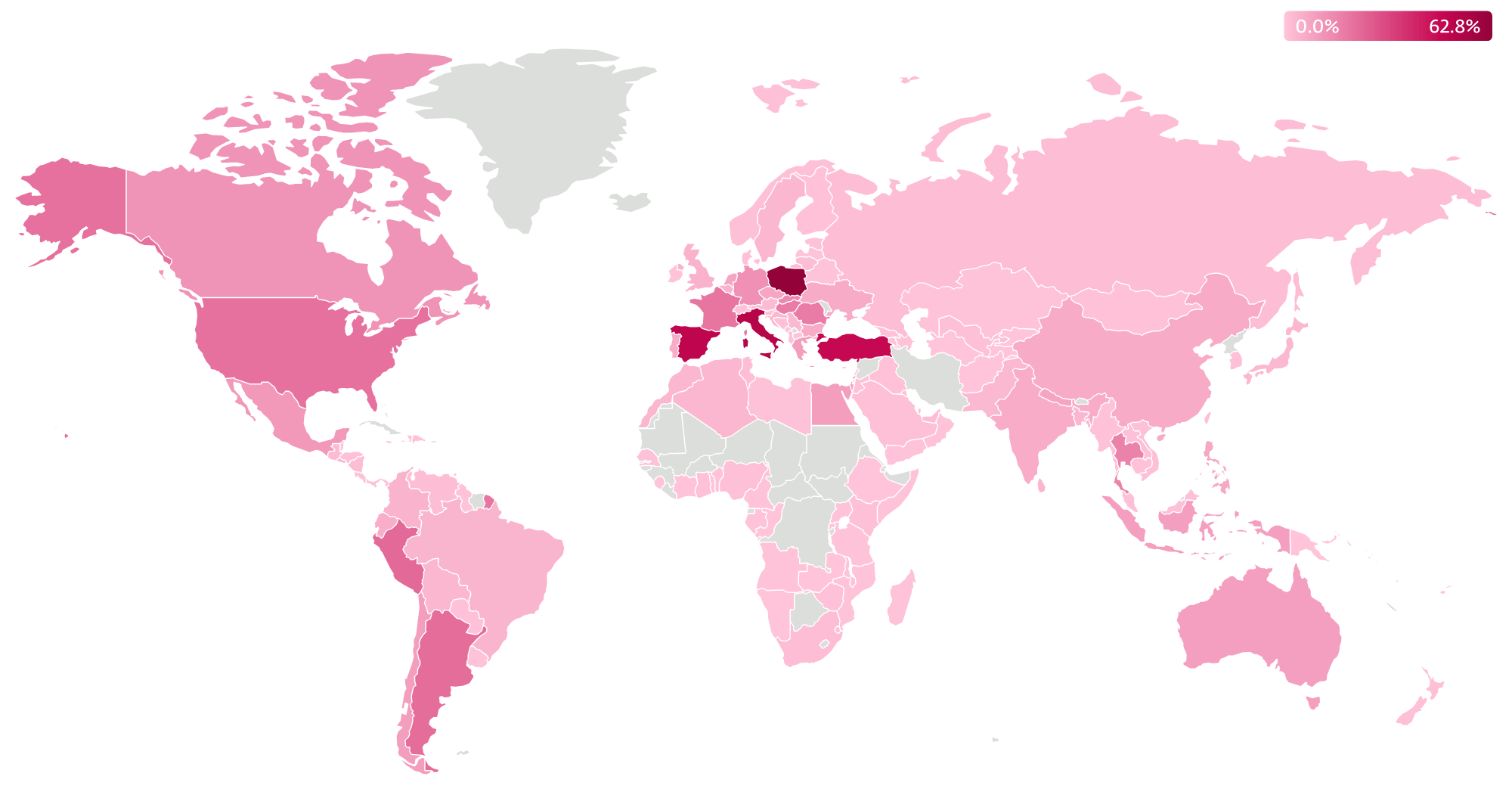

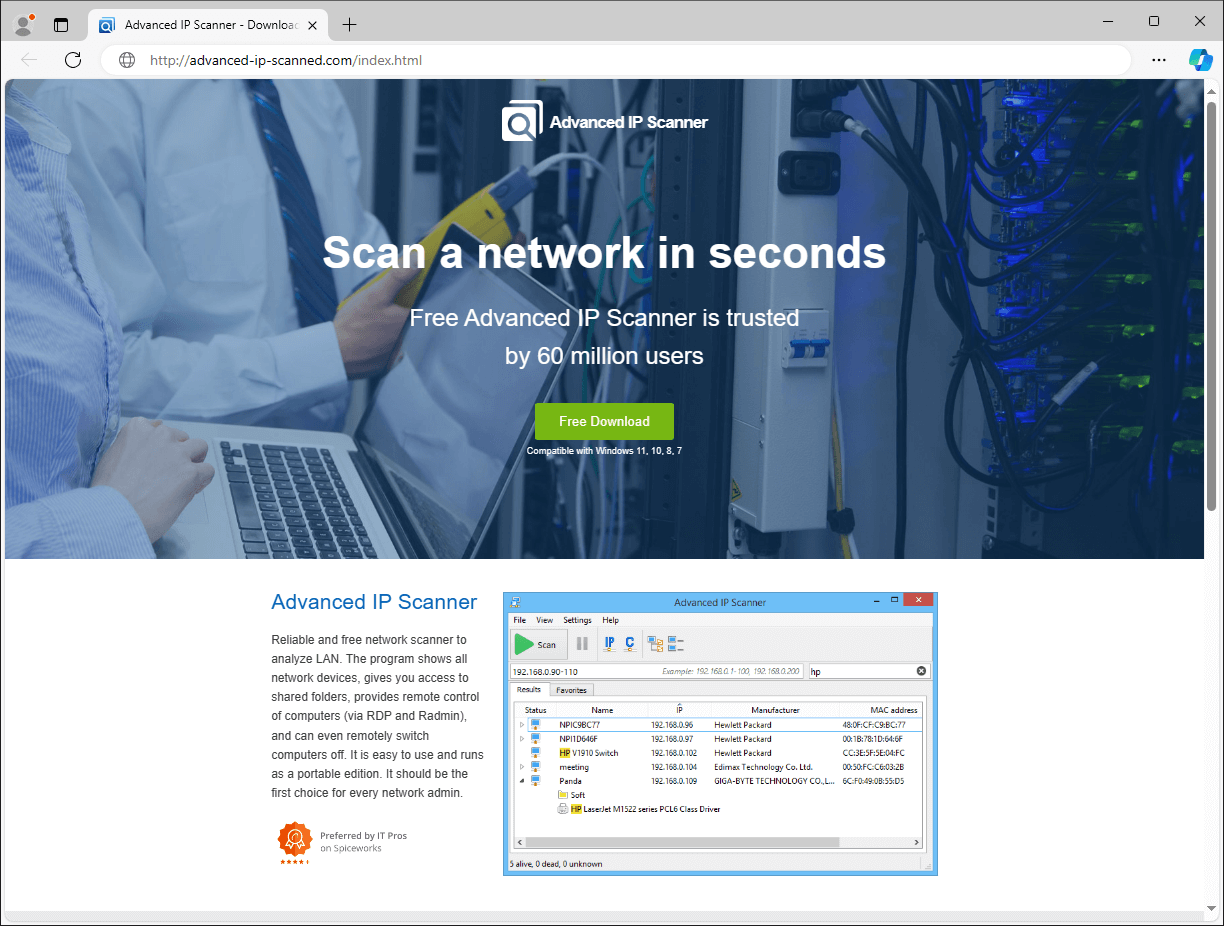

Los autores de Danabot operan como un solo grupo, ofreciendo su herramienta a afiliados potenciales, que posteriormente la emplean para sus propios fines maliciosos estableciendo y gestionando sus propias redes de bots. Los autores incluso han creado una página de soporte en la red Tor con información detallada sobre las capacidades de su herramienta, como se muestra en la Figura 2.

Para conseguir nuevos clientes, Danabot es promocionado frecuentemente en foros clandestinos por el usuario JimmBee, que actúa como uno de los principales desarrolladores y administradores del malware Danabot y su conjunto de herramientas. Otra persona destacada del grupo Danabot es un usuario conocido en los foros clandestinos como Onix, que coadministra la infraestructura de Danabot y también es responsable de las operaciones de venta.

Resumen de características

Los autores de Danabot han desarrollado una gran variedad de funciones para ayudar a los clientes en sus objetivos malévolos. Entre las características más destacadas que ofrece Danabot se incluyen:

- la capacidad de robar diversos datos de navegadores, clientes de correo, clientes FTP y otros programas populares,

- keylogging y grabación de pantalla,

- control remoto en tiempo real de los sistemas de las víctimas,

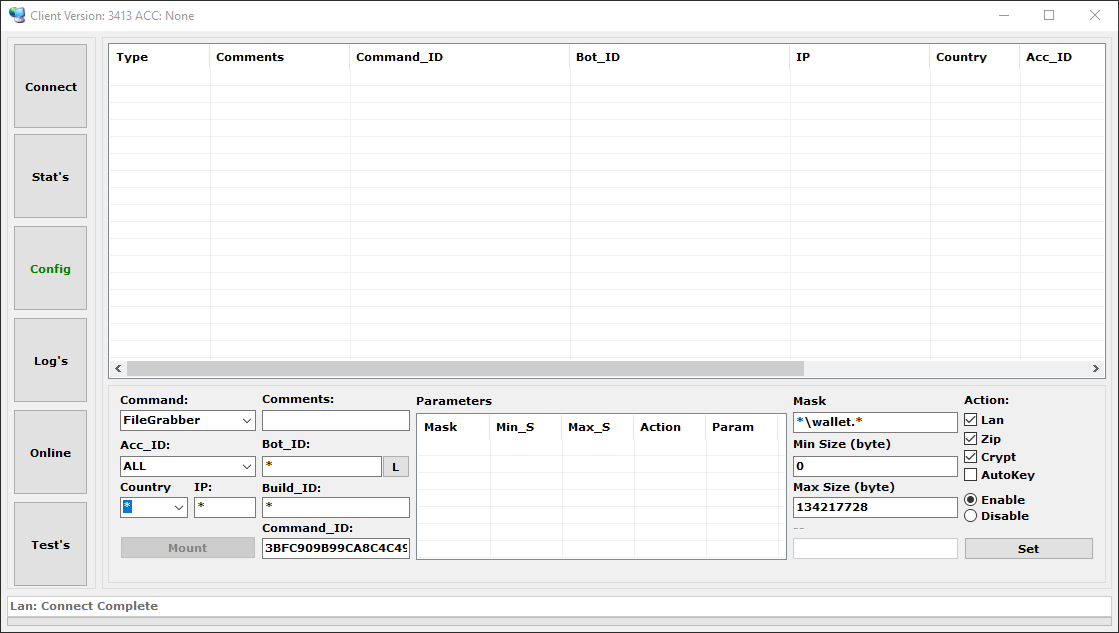

- un comando FileGrabber, utilizado habitualmente para robar wallets de criptomonedas,

- soporte para webinjects tipo Zeus y captura de formularios, y

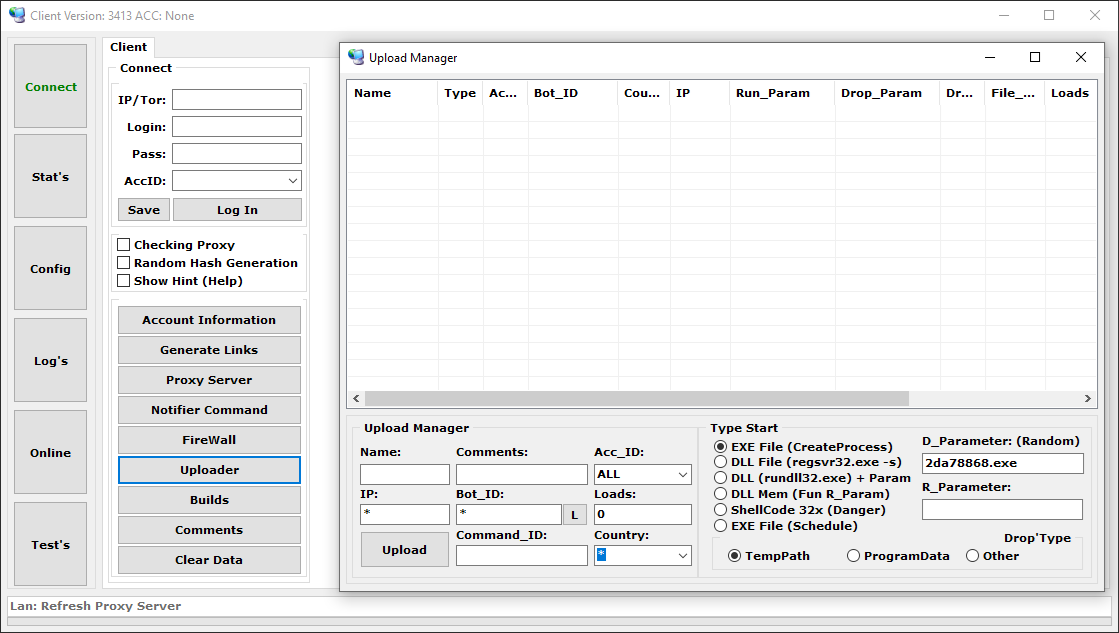

- carga y ejecución arbitraria de payloads.

Además de utilizar sus capacidades de robo, hemos observado una variedad de payloads distribuidos a través de Danabot a lo largo de los años, tales como:

- SystemBC,

- Rescoms,

- Ursnif,

- Smokeloader,

- Zloader,

- Lumma Stealer,

- RompeRécords,

- Latrodectus, y

- Herramienta de administración remota NetSupportManager.

Además, hemos encontrado casos de Danabot utilizado para descargar ransomware en sistemas ya comprometidos. Podemos nombrar LockBit, Buran, Crisis, y una variante NonRansomware en varias ocasiones.

La capacidad de Danabot para descargar y ejecutar payloads arbitrarios no es la única característica utilizada para distribuir malware adicional. Danabot también fue visto como una herramienta para ceder el control de la botnet a un operador de ransomware, según informó Microsoft Threat Intelligence a finales de 2023.

Métodos de distribución

A lo largo de su existencia, según nuestro seguimiento, Danabot ha sido una herramienta elegida por muchos ciberdelincuentes y cada uno de ellos ha utilizado diferentes medios de distribución. Los desarrolladores de Danabot incluso se asociaron con los autores de varios criptors y loaders de malware, y ofrecieron precios especiales para un paquete de distribución a sus clientes, ayudándoles con el proceso. Matanbuchus es un ejemplo de este tipo de loader promocionado.

A lo largo de los años, hemos visto todo tipo de métodos de distribución utilizados por los afiliados de Danabot, incluyendo:

- numerosas variantes de campañas de spam por correo electrónico,

- otro malware como Smokeloader, DarkGate, y Matanbuchus, y

- uso indebido de Google Ads.

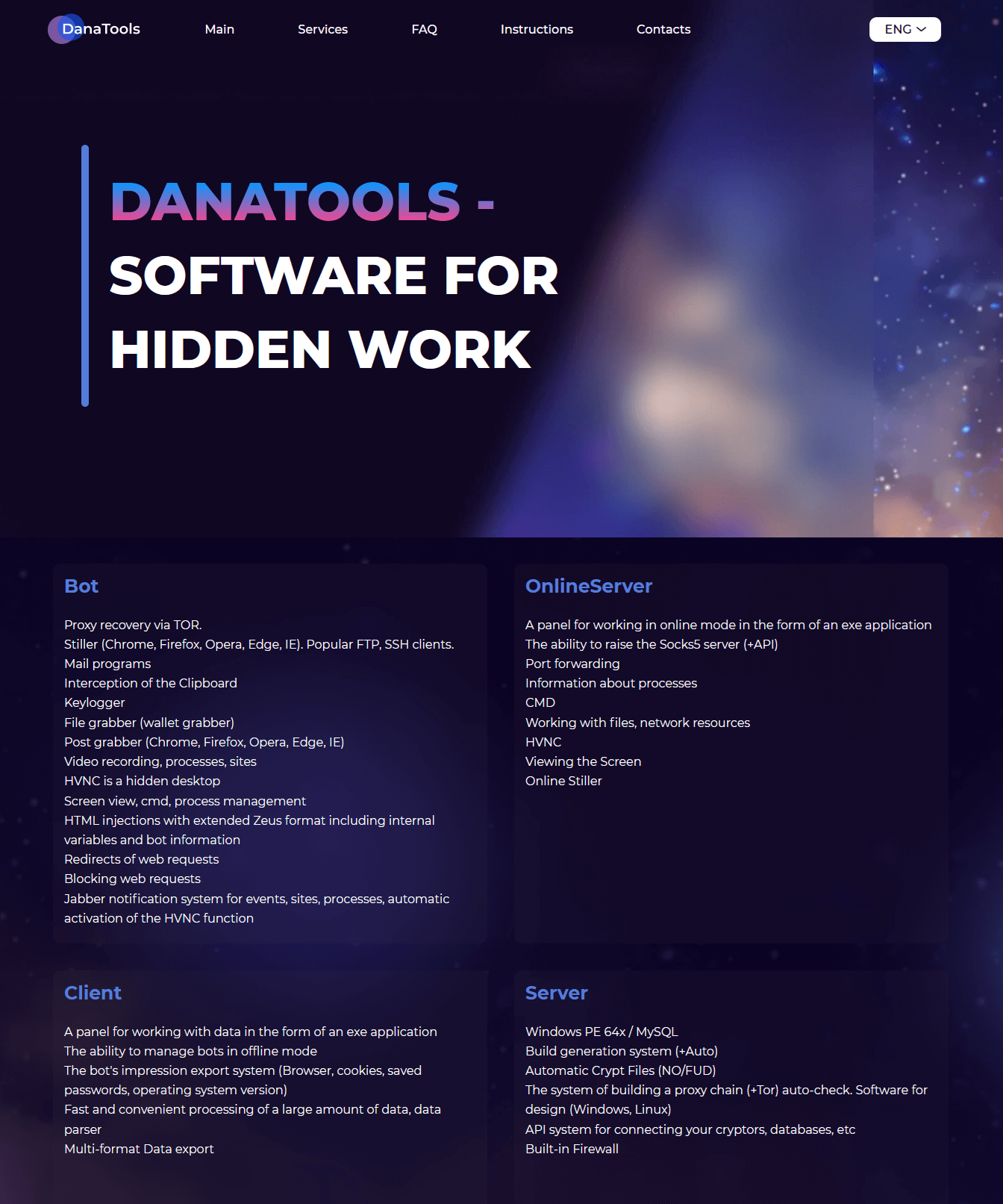

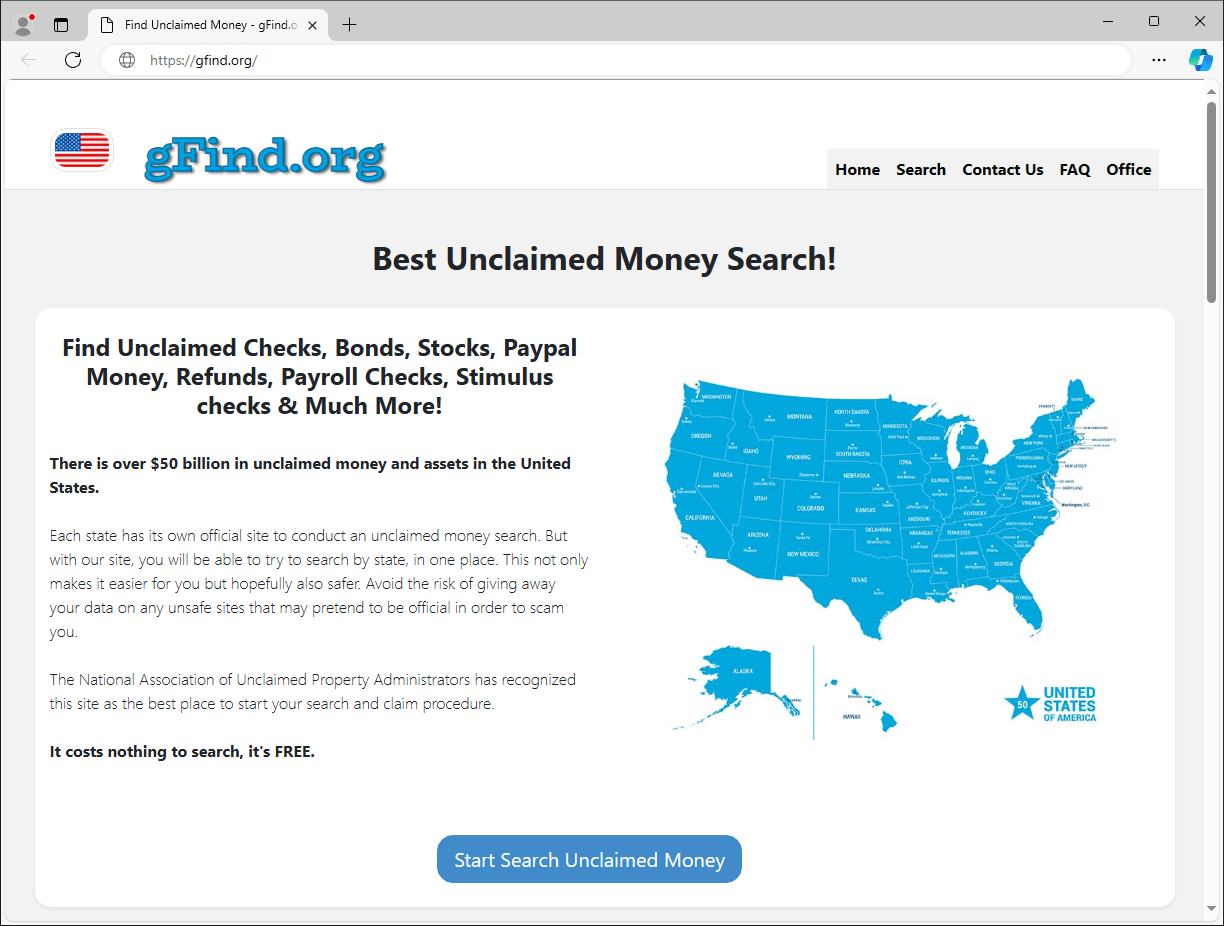

Recientemente, de todos los mecanismos de distribución que hemos visto, el uso indebido de los anuncios de Google para mostrar sitios web aparentemente relevantes, pero en realidad maliciosos, entre los enlaces patrocinados en los resultados de búsqueda de Google destaca como uno de los métodos más prominentes para atraer a las víctimas a la descarga de Danabot. La estratagema más popular consiste en empaquetar el malware con software legítimo y ofrecer dicho paquete a través de sitios de software falsos (Figura 3) o sitios web que prometen falsamente a los usuarios ayudarles a encontrar fondos no reclamados (Figura 4).

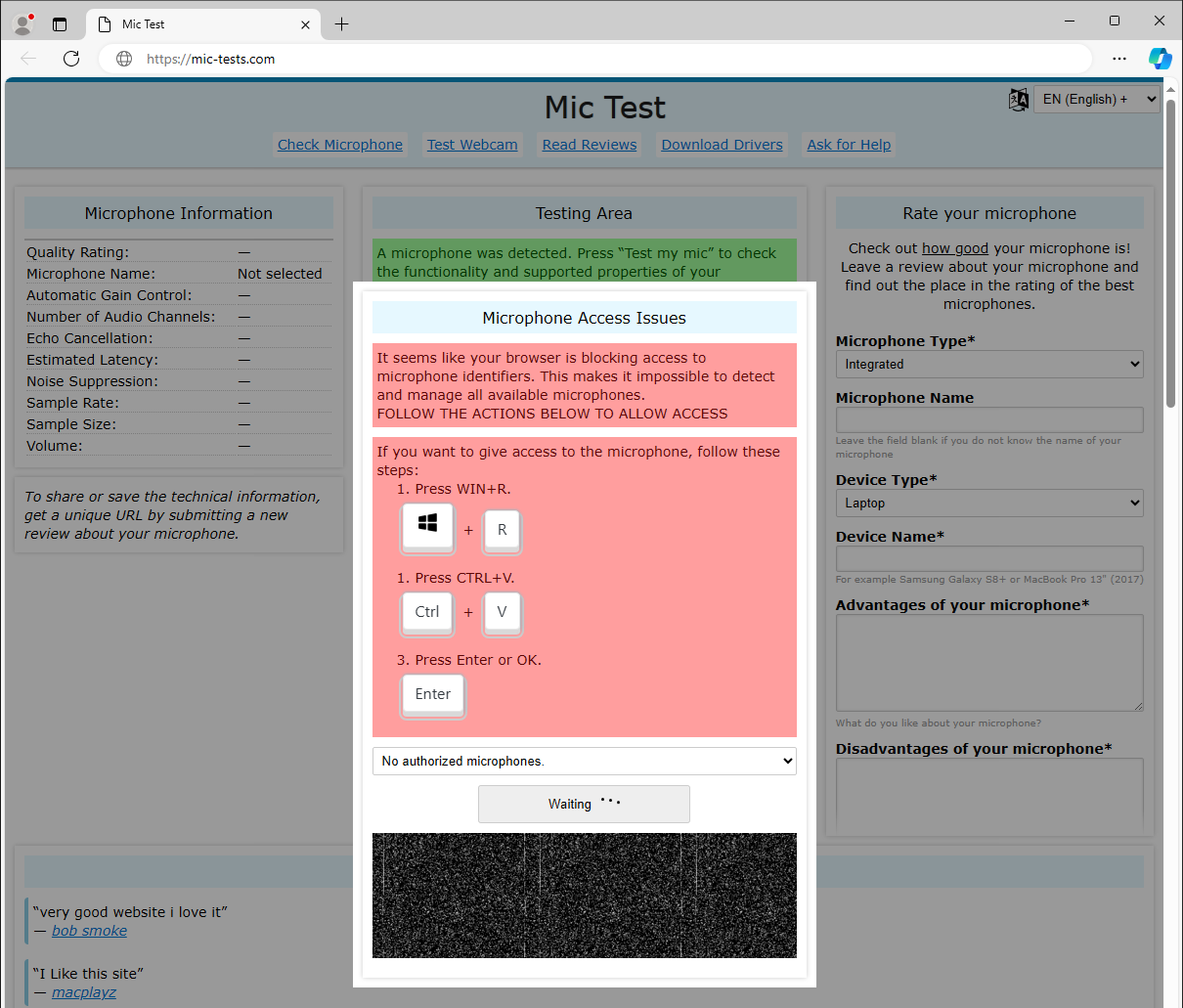

La última adición a estas técnicas de ingeniería social: sitios web engañosos que ofrecen soluciones para problemas informáticos inventados, cuyo único propósito es atraer a la víctima para que ejecute un comando malicioso insertado secretamente en el portapapeles del usuario. En la Figura 5 se muestra un ejemplo de un sitio web de este tipo que conduce a la descarga de Danabot.

Infraestructura

Visión general

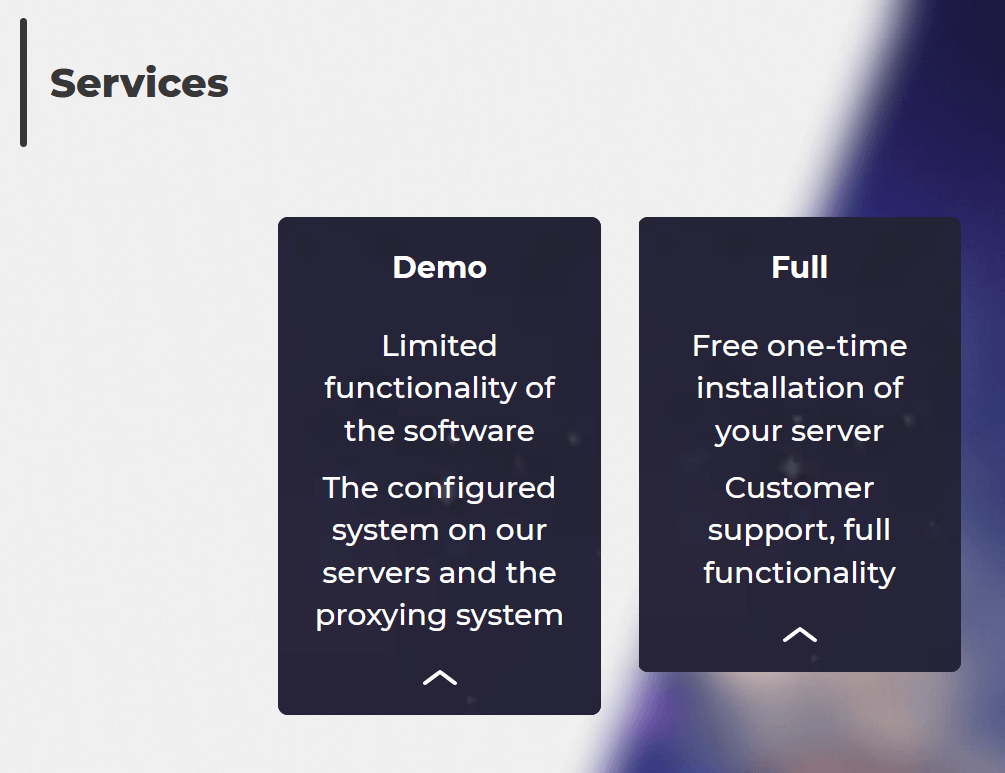

Inicialmente, los autores de Danabot confiaban en un único servidor centralizado para gestionar todas las conexiones de los bots y todos los datos de los afiliados, como las configuraciones de los comandos y los datos recopilados de sus víctimas. Sin duda, este enfoque centralizado tenía un impacto negativo en el rendimiento de ese servidor y era más propenso a posibles interrupciones. Esta es probablemente una de las razones por las que vimos un cambio en los modelos de negocio e infraestructura en las versiones más recientes. Además de alquilar su propia infraestructura, los autores de Danabot ofrecen ahora la instalación de un servidor privado, como se anuncia en su sitio de soporte, que será operado por el afiliado (Figura 6).

Las opciones de alquiler, ofrecidas a través de un foro clandestino en julio de 2023, se ilustran en la Figura 7.

Cabe mencionar que, según nuestro seguimiento, el alquiler de una cuenta en la infraestructura compartida controlada por los autores de Danabot parece ser la opción más popular para los actores de amenazas.

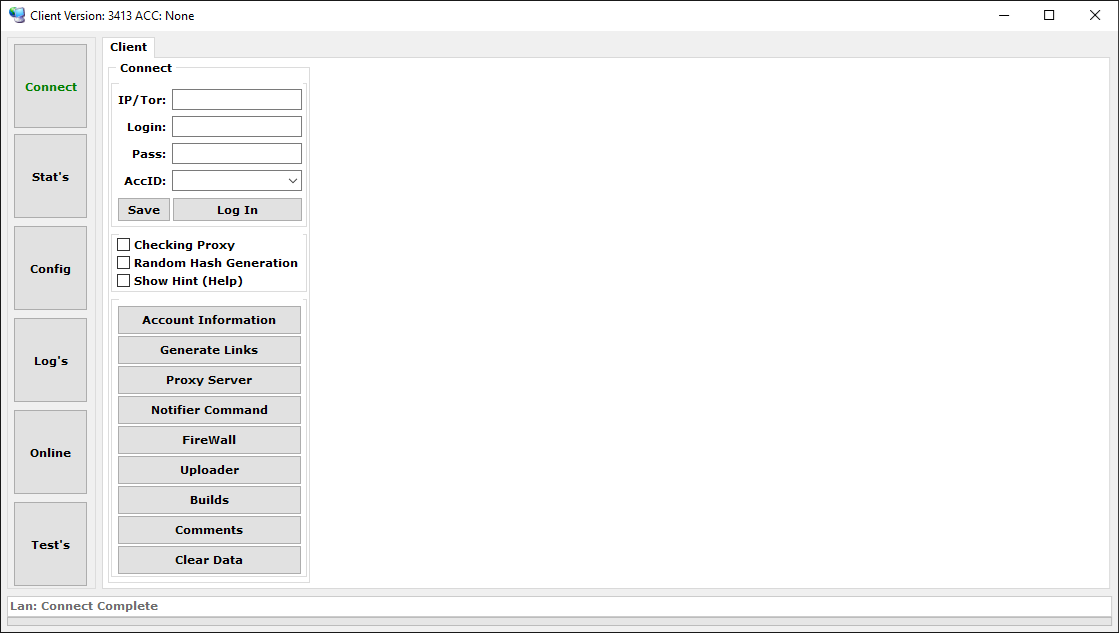

Cuando los afiliados alquilan una de las opciones, reciben herramientas y credenciales para conectarse al servidor de C&C y gestionar su propia botnet a través de un panel de administración. En las siguientes secciones, cubrimos las diferentes partes del conjunto de herramientas típico.

Aplicación de servidor de C&C

La aplicación de servidor independiente viene en forma de archivo DLL y actúa como cerebro de la botnet. Se instala en un servidor Windows y utiliza una base de datos MySQL para la gestión de datos. Los bots se conectan a este servidor para transmitir los datos robados y recibir las órdenes emitidas por los afiliados. Los afiliados se conectan a este servidor a través de la aplicación del panel de administración para gestionar su botnet. Esta aplicación de servidor de C&C está disponible para instalación local sólo para afiliados que paguen por la opción de servidor personal de nivel superior. Los afiliados que opten por operar sus botnets en la infraestructura de Danabot recibirán los detalles de conexión al servidor de C&C ya configurado allí, y no necesitarán alojar su propio servidor de C&C.

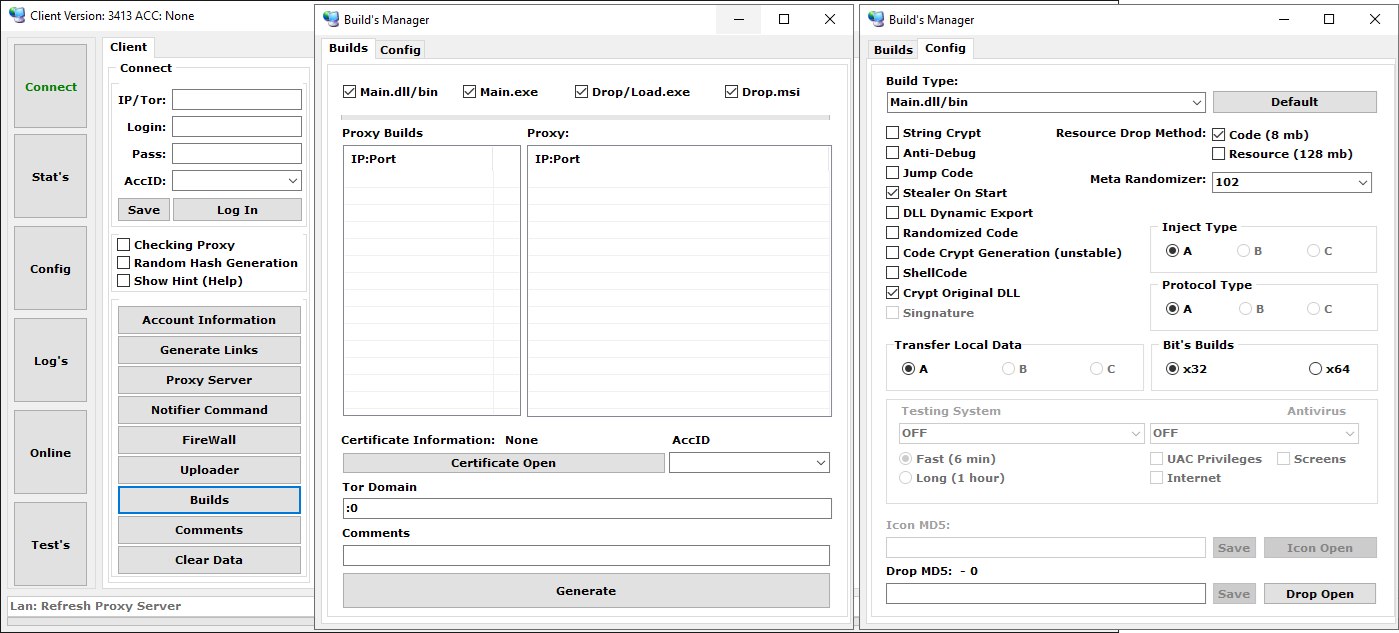

Panel de administración

El panel de administración, que se muestra en la Figura 8, tiene forma de aplicación GUI y representa la herramienta más importante desde la perspectiva del operador de la botnet. Permite al afiliado conectarse al servidor de C&C y realizar tareas como:

- gestionar bots y recuperar estadísticas de la botnet,

- emitir varios comandos y configuración avanzada para los bots,

- ver y exportar cómodamente los datos recopilados de las víctimas,

- gestionar el sistema de notificaciones y configurar alertas sobre eventos activados por los bots,

- generar nuevas versiones de Danabot, y

- configurar una cadena de servidores proxy para la comunicación entre los bots y el servidor de C&C.

Proporcionaremos más detalles y ejemplos de las capacidades más interesantes del panel de administración en las próximas secciones.

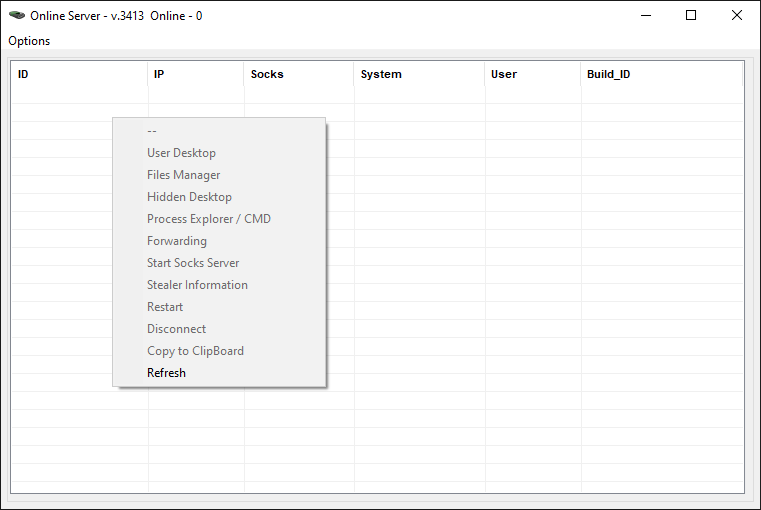

Herramienta Backconnect

Otra herramienta importante para la administración es la utilidad independiente que permite a los operadores de botnets conectarse remotamente y controlar sus bots online. Las acciones disponibles para el control remoto, tal y como se ven en la herramienta, se ilustran en la Figura 9. Probablemente, las funciones más interesantes para los ciberdelincuentes son la posibilidad de ver y controlar el ordenador de la víctima a través de una conexión de escritorio remoto y de realizar un reconocimiento del sistema de archivos mediante el gestor de archivos incorporado.

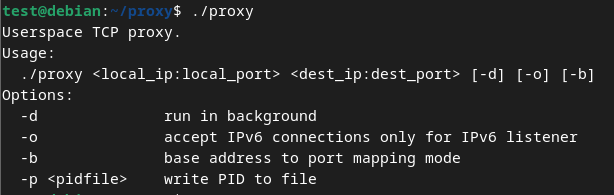

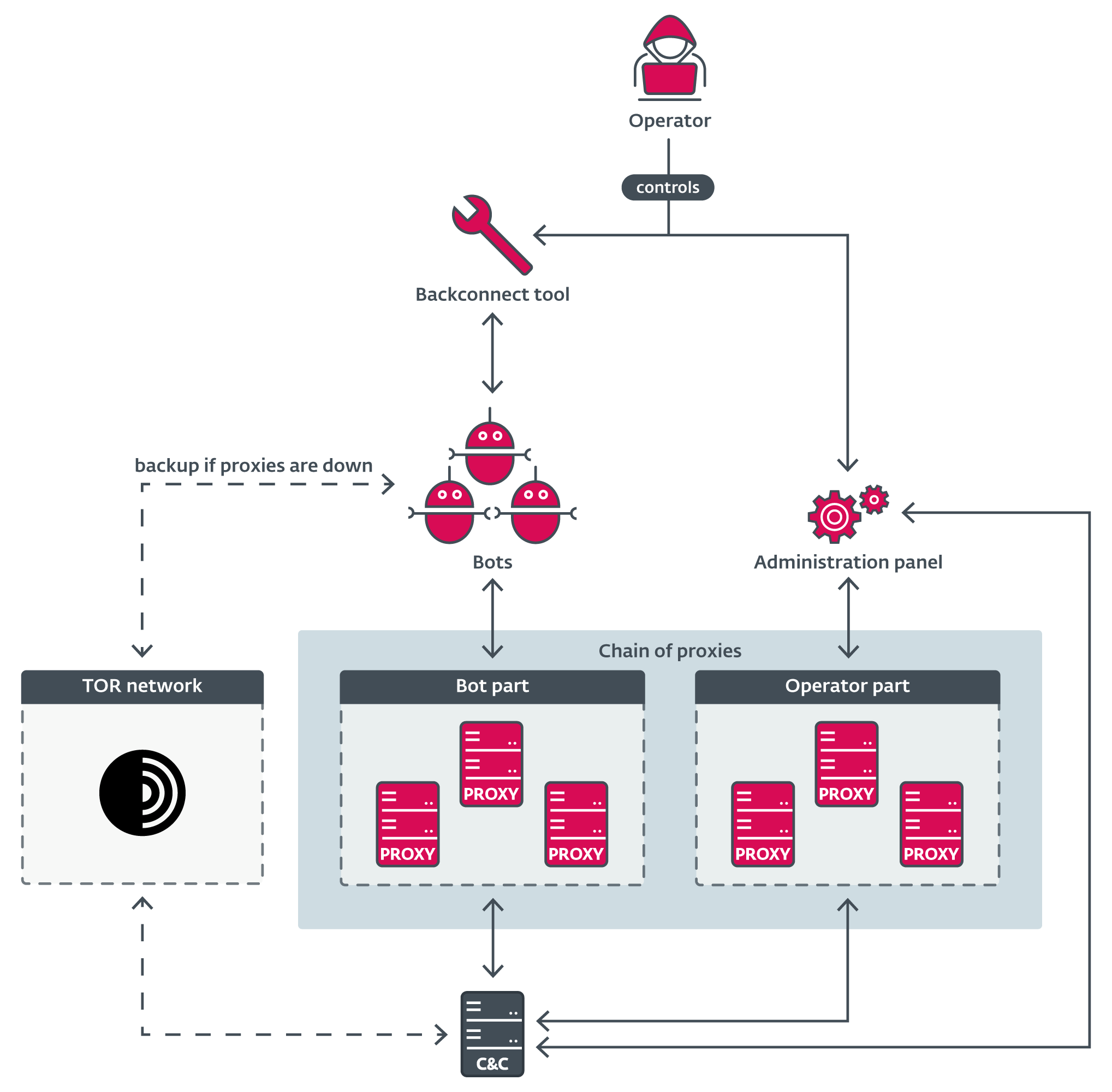

Aplicación de servidor proxy

Los bots no suelen conectarse directamente al servidor de C&C principal, sino que utilizan una cadena de proxies para retransmitir el tráfico y ocultar la ubicación del C&C backend real. Para facilitar esta estrategia, los autores de Danabot proporcionan una aplicación de servidor proxy, disponible tanto para sistemas Windows como Linux. La Figura 10 muestra el mensaje de uso de la versión Linux de esta sencilla aplicación de servidor proxy. Además de usar proxies, los bots pueden configurarse para comunicarse con el servidor a través de la red Tor en caso de que todas las cadenas de proxies dejen de estar disponibles. Se utiliza entonces un módulo Tor descargable opcional para dicha comunicación.

Los afiliados también utilizan frecuentemente esta aplicación de servidor proxy como intermediario entre su panel de administración y el servidor C&C para mejorar aún más su anonimato. Cuando todo se junta, la infraestructura típica puede verse como se muestra en la Figura 11.

Internals

Comunicación

Danabot emplea su propio protocolo de comunicación C&C con sus datos encriptados usando AES-256. Las claves de sesión AES generadas, únicas para cada mensaje, son encriptadas adicionalmente usando RSA. Las claves de sesión AES generadas, únicas para cada mensaje, son entonces encriptadas usando pares de claves RSA, asegurando toda la comunicación. Merece la pena mencionar que se han producido varias actualizaciones del protocolo de comunicación y de la estructura de paquetes a lo largo del tiempo.

La estructura actual de los datos del paquete del comando típico, antes de ser encriptado, tiene el aspecto que se muestra en la Tabla 1 . Nos gustaría señalar que la mayoría de los campos sólo se utilizan durante la primera solicitud en el bucle de comunicación para autenticar el bot, y se dejan sin configurar en los comandos posteriores.

Tabla 1 . Estructura de paquetes utilizada en la comunicación Danabot

| Offset | Size (bytes) | Description |

| 0x00 | 0x04 | Size of the packet. |

| 0x04 | 0x08 | Random value. |

| 0x0C | 0x08 | Sum of the two values above. |

| 0x14 | 0x04 | Account ID used to differentiate affiliates in the previous versions. This field contains a random value in newer versions. |

| 0x18 | 0x04 | Command. |

| 0x1C | 0x04 | Subcommand. |

| 0x20 | 0x04 | Danabot version. |

| 0x24 | 0x04 | IsUserAdmin flag. |

| 0x28 | 0x04 | Process integrity level. |

| 0x2C | 0x04 | OS architecture x86/x64. |

| 0x30 | 0x04 | Encoded Windows version. |

| 0x34 | 0x04 | Time zone bias as a DWORD value. |

| 0x38 | 0x04 | Unknown bytes; set to 0 in the current versions. |

| 0x3C | 0x04 | Tor active flag. |

| 0x40 | 0x04 | Unknown bytes; set to 0 in the current versions. |

| 0x44 | 0x18 | Padding null bytes. |

| 0x5C | 0x21 | Bot ID Delphi string (a string preceded by a length byte). |

| 0x7D | 0x21 | Build ID hardcoded Delphi string. |

| 0x9E | 0x21 | MD5 checksum of concatenated Account ID, Bot ID, and Build ID strings. |

| 0xBF | 0x29 | Command dependent string used in some commands complemented by its CRC-32 and a string size. |

| 0xE8 | 0xDF | Padding null bytes. |

Las versiones más recientes de Danabot también añaden una cantidad aleatoria de bytes aparentemente basura al final de la estructura del paquete antes de que sea encriptado. Vale la pena mencionar que los autores de Danabot no siempre siguen las mejores prácticas de codificación y la adición de este número aleatorio de bytes se hizo redimensionando el buffer de memoria original asignado para contener la estructura del paquete en lugar de borrar o inicializar este espacio recién adquirido. Esto llevó a incluir involuntariamente regiones de memoria circundantes del proceso en el paquete de datos que se enviaba del bot al servidor y, lo que es más importante, viceversa. Estas regiones de memoria anexas capturadas y descifradas de la comunicación entre el servidor y el bot a veces contenían información interesante de la memoria del proceso del servidor y proporcionaron a los investigadores una valiosa información sobre la infraestructura de Danabot y sus usuarios. Este fallo se introdujo en 2022 y se corrigió en las últimas versiones de Danabot en febrero de 2025.

Varios investigadores ya se han ocupado de otros detalles sobre la comunicación y su cifrado, por lo que no vamos a profundizar más en ello en este blogpost.

Builds

Los operadores de botnets tienen múltiples opciones para generar nuevas compilaciones de Danabot y distribuirlas a sus víctimas. Por lo que sabemos, aunque el operador puede configurar el proceso de compilación y el resultado deseado a través de la aplicación del panel de administración, el proceso de compilación en sí se realiza en los servidores de los autores de Danabot. Tras generar la compilación seleccionada, el operador recibe los enlaces de descarga de las compilaciones y se hace responsable de su distribución en una campaña.

La Figura 12 muestra un ejemplo de la ventana de configuración de una compilación y las opciones disponibles, como la lista de servidores C&C a configurar en el archivo binario final, varios métodos de ofuscación, bitness de la compilación, etc.

Danabot ofrece actualmente cuatro tipos básicos de payload, descritos en la Tabla 2.

Tabla 2. Variantes de builds disponibles Variantes de construcciones disponibles

Payload type Description Main.dll Generates a sole main component in the form of a DLL to be distributed and loaded via rundll32.exe or regsvr32.exe. Main.exe Generates a loader in the form of an EXE that may contain the abovementioned main component DLL or download it from one of the configured C&C servers. Drop.exe Generates a dropper with an embedded main component DLL to be dropped to disk. Drop.msi Generates an MSI package with an embedded main component DLL to be loaded.

Configuración de comandos

Un operador de botnet puede emitir una configuración avanzada a los bots a través del panel de administración. A continuación, se ordena a los bots que ejecuten varios comandos de acuerdo con las instrucciones recibidas. La Figura 13 muestra un ejemplo de una configuración de comandos de este tipo.

La Tabla 3 enumera los comandos disponibles que se pueden emitir. Cada tarea tiene sus propias opciones específicas para adaptarse mejor a las necesidades del operador.

Tabla 3. Comandos disponibles

Command Description Video Record a video of the selected application or website. KeyLogger Capture keystrokes from the selected application. PostFilter Grab information from certain websites’ forms. WebInject Allow Zeus-like webinjects on certain loaded websites to alter their function. Redirect Allow redirection of certain URLs. Block Block access to configured URLs. Screens Take screenshots of a selected application or website at certain intervals. Alerts Allow notifications to be sent to a selected Jabber account on a configurable event. Uninstall Uninstall the bot from the system. UAC Provide support for privilege escalation. FileGrabber Allow certain files to be uploaded to the C&C if found on the victim’s hard disk. TorActive Enable loading of a Tor module and allow connection via the Tor network if all C&C servers are inaccessible. Stealer Enable/disable the stealer functionality and set its update interval. TimeOut Set interval for the bot to contact its C&C server. Install Configure the bot’s installation on the system and its persistence. Exclusion Set exclusions in Windows Defender or Windows Firewall for a selected process. ConfigSave Save the bot’s configuration before its termination. HideProcess Hide the bot’s process. CoreProtect Allow the main component to be injected into an additional process.

Payloads adicionales

Danabot también ofrece la posibilidad de descargar y ejecutar otros archivos ejecutables. Esta función permite al operador de la botnet configurar la instalación de malware adicional en el sistema comprometido, como se ha mencionado anteriormente. La Figura 14 muestra las opciones disponibles para esta función en la aplicación del panel de administración.

Conclusión

Danabot es una operación MaaS a gran escala que distribuye una amplia gama de herramientas a disposición de los afiliados del malware. Nuestra investigación de este infostealer, que comenzó en 2018, dio como resultado el análisis del conjunto de herramientas de Danabot proporcionado en este blogpost. Los esfuerzos de las autoridades y de varias empresas de ciberseguridad, ESET incluida, llevaron a la interrupción de la infraestructura del malware. Queda por ver si Danabot podrá recuperarse del desmantelamiento. Sin embargo, el golpe se dejará sentir con toda seguridad, ya que las fuerzas de seguridad consiguieron desenmascarar a varios individuos implicados en las operaciones del malware.

IoCs

Archivos

| SHA-1 | Filename | Detection | Description |

| 6D361CD9ADBF1630AF7B | N/A | Win32/Spy.Danabot.X | Loader of the main component (version 4006). |

| A7475753CB865AEC8DC4 | N/A | Win32/Spy.Danabot.O | Main component (version 4006). |

| 787EAB54714F76099EC3 | N/A | Win32/Spy.Danabot.AC | Dropper component (version 3272). |

| 17B78AD12B1AE1C037C5 | 1c0e7316. | MSIL/Kryptik.AMBV | Lockbit payload (variant Black) distributed by Danabot. |

Red

| IP | Domain | Hosting provider | First seen | Details |

| 212.18.104[.]245 | N/A | GLOBAL CONNECTIVITY SOLUTIONS LLP | 2025‑03‑25 | Danabot proxy C&C server |

| 212.18.104[.]246 | N/A | GLOBAL CONNECTIVITY SOLUTIONS LLP | 2025‑03‑25 | Danabot proxy C&C server |

| 34.16.215[.]110 | N/A | Google LLC | 2024‑10‑10 | Danabot proxy C&C server |

| 34.65.116[.]208 | N/A | Google LLC | 2024‑10‑10 | Danabot proxy C&C server |

| 34.168.100[.]35 | N/A | Google LLC | 2024‑11‑27 | Danabot proxy C&C server |

| N/A | advanced-ip-scanned.com | N/A | 2023‑08‑21 | Deceptive website used in Danabot distribution |

| N/A | gfind.org | N/A | 2022‑06‑15 | Deceptive website used in Danabot distribution |

| N/A | mic-tests.com | N/A | 2024‑12‑07 | Deceptive website used in Danabot distribution |

Técnicas ATT&CK de MITRE

Esta tabla se ha elaborado utilizando la versión 17 del marco MITRE ATT&CK.

| Tactic | ID | Name | Description |

| Resource Development | T1583.003 | Acquire Infrastructure: Virtual Private Server | Danabot operators use VPS in their infrastructure. |

| T1583.004 | Acquire Infrastructure: Server | Danabot operators acquire multiple servers for C&C communication. | |

| T1587.001 | Develop Capabilities: Malware | Danabot authors have developed custom malware tools. | |

| T1608.001 | Stage Capabilities: Upload Malware | Danabot operators upload other malware to their infrastructure for further spreading. | |

| T1583.008 | Acquire Infrastructure: Malvertising | Malvertising is a popular method of Danabot distribution. | |

| Initial Access | T1566.001 | Phishing: Spearphishing Attachment | Phishing is a common method used for distribution. |

| Execution | T1106 | Native API | Dynamic Windows API resolution is used by Danabot. |

| T1204.001 | User Execution: Malicious Link | Luring users into downloading Danabot via a malicious link is a popular distribution choice. | |

| T1204.002 | User Execution: Malicious File | Danabot is often distributed as a file to be opened by the user. | |

| Privilege Escalation | T1548.002 | Abuse Elevation Control Mechanism: Bypass User Account Control | Several methods are used by Danabot to bypass User Account Control. |

| Defense Evasion | T1027.007 | Obfuscated Files or Information: Dynamic API Resolution | Danabot uses hashing for dynamic API resolution. |

| T1055.001 | Process Injection: Dynamic-link Library Injection | Danabot has the ability to inject itself into other processes. | |

| T1218.007 | System Binary Proxy Execution: Msiexec | An MSI package is one of the possible distribution methods. | |

| T1218.010 | System Binary Proxy Execution: Regsvr32 | regsvr32.exe can be used to execute the main Danabot module. | |

| T1218.011 | System Binary Proxy Execution: Rundll32 | rundll32.exe can be used to execute the main Danabot module. | |

| T1656 | Impersonation | Danabot uses impersonation in its phishing campaigns. | |

| Credential Access | T1555.003 | Credentials from Password Stores: Credentials from Web Browsers | Danabot has the ability to steal various data from browsers. |

| T1539 | Steal Web Session Cookie | Danabot can steal cookies. | |

| Discovery | T1010 | Application Window Discovery | Danabot can be configured to steal data based on the active window. |

| T1217 | Browser Information Discovery | Data, such as browsing history, can be gathered by Danabot. | |

| T1083 | File and Directory Discovery | Danabot can be configured to gather certain files from the compromised file system. | |

| T1057 | Process Discovery | Danabot can enumerate running processes on a compromised system. | |

| Lateral Movement | T1021.001 | Remote Services: Remote Desktop Protocol | Danabot operators can use the remote desktop module to access compromised systems. |

| T1021.005 | Remote Services: VNC | VNC is one of the supported features for controlling a compromised system. | |

| Collection | T1056.001 | Input Capture: Keylogging | Keylogging is one of Danabot’s features. |

| T1560.002 | Archive Collected Data: Archive via Library | Danabot can use zlib and ZIP to compress collected data. | |

| T1560.003 | Archive Collected Data: Archive via Custom Method | Collected data is further encrypted using AES and RSA cyphers. | |

| T1119 | Automated Collection | Danabot can be configured to collect various data automatically. | |

| T1185 | Browser Session Hijacking | Danabot can perform AitB attacks via webinjects. | |

| T1115 | Clipboard Data | Danabot can collect information stored in the clipboard. | |

| T1005 | Data from Local System | Danabot can be configured to search for sensitive data on a local file system. | |

| T1113 | Screen Capture | Danabot can be configured to capture screenshots of applications and web pages. | |

| T1125 | Video Capture | Danabot can capture video from the compromised system. | |

| Command and Control | T1132.001 | Data Encoding: Standard Encoding | Traffic between bot and C&C server is compressed using ZIP and zlib. |

| T1001.001 | Data Obfuscation: Junk Data | Junk bytes are added to data to be sent between bot and C&C server. | |

| T1573.001 | Encrypted Channel: Symmetric Cryptography | AES-256 is used as one of the encryption methods of C&C communication. | |

| T1573.002 | Encrypted Channel: Asymmetric Cryptography | RSA is used as one of the encryption methods of C&C communication. | |

| T1008 | Fallback Channels | The Tor module can be used as a fallback channel in case all regular C&C servers are not responding. | |

| T1095 | Non-Application Layer Protocol | Danabot uses its own custom TCP protocol for communication. | |

| T1571 | Non-Standard Port | Danabot can communicate on any port. | |

| T1090.003 | Proxy: Multi-hop Proxy | A chain of proxy servers is used to hide the location of the real C&C server. | |

| T1219 | Remote Access Software | Danabot has support for remote access. | |

| Exfiltration | T1020 | Automated Exfiltration | Danabot can be configured to gather various data from a compromised system. |

| T1030 | Data Transfer Size Limits | Danabot can be configured to avoid sending large files from a compromised system. | |

| T1041 | Exfiltration Over C2 Channel | Gathered data is exfiltrated through standard C&C communication. | |

| Impact | T1498 | Network Denial of Service | Danabot employed a module to perform various DDoS attacks. |

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.