Discord sufre filtración de datos por ataque a proveedor

Enero 2, 2026

Spyware en Android imitan a Signal y ToTok para espiar usuarios en EAU

Enero 4, 2026Los fabricantes operan en uno de los entornos de amenazas más implacables y se enfrentan a un conjunto único de presiones que hacen que los ataques sean especialmente dañinos

03 Oct 2025

•

,

7 min. read

Los fabricantes enfrentan un conjunto de riesgos complejos: operan con mínima tolerancia al tiempo de inactividad, formar parte de cadenas de suministro extensas y muchas veces complejas, y su ventaja competitiva se basa a menudo en propiedad intelectual de alto valor, como diseños patentados y secretos comerciales. Esta combinación debería hacer sonar las alarmas de los responsables de TI y seguridad del sector.

Mientras tanto, los ciberataques modernos también se han vuelto cada vez más sofisticados y persistentes. Los actores maliciosos combinan exploits técnicos con ingeniería social y robo de credenciales, con el objetivo de pasar desapercibidos durante largos periodos, recopilando información y mapeando sistemas antes de atacar.

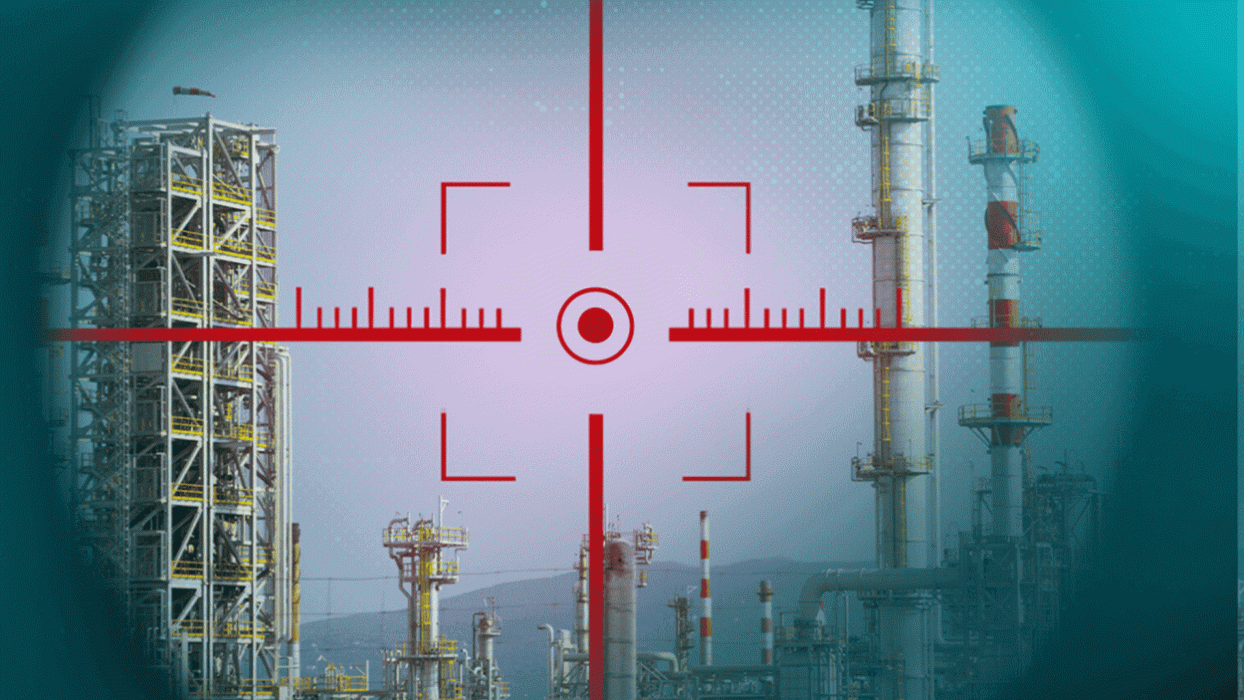

La oleada de ataques de ransomware de alto perfil demuestra cuán expuestos está el sector y cómo los extorsionadores digitales tienen al sector en el punto de mira, ya que saben que la precisión, la eficiencia y los ajustados calendarios de producción con las que trabaja, hacen que unas pocas horas de inactividad repercuta en toda la empresa y su red de socios, aumentando la presión ante la extorsión.

Sin embargo, esto no significa que lo único que se interponga entre su empresa y una megainfección sean la suerte y el tiempo. En este artículo, reflexionaremos sobre el creciente nivel de riesgo que enfrenta el sector y cómo puede reducirse a niveles manejables, con el fortalecimiento de la resiliencia y la detección temprana de amenazas.

La industria en el punto de mira

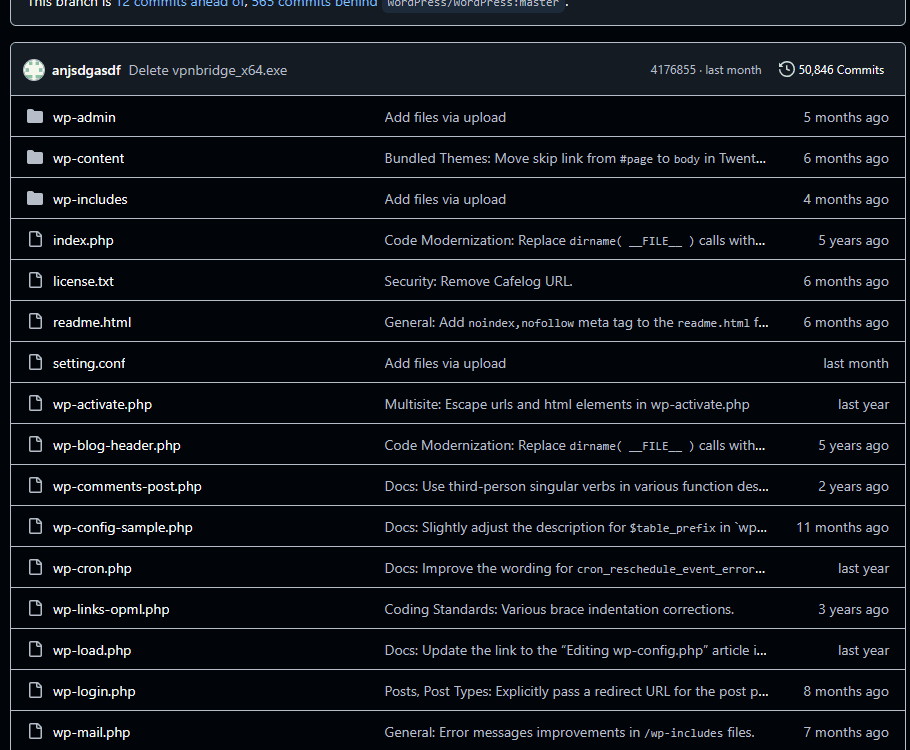

Según IBM, el sector manufacturero fue el más atacado en todo el mundo el año pasado. Representó una cuarta parte (26%) de los incidentes a los que acudieron los equipos de respuesta a incidentes del proveedor durante el periodo, porcentaje que se elevó al 40% en la región Asia-Pacífico (APAC). La tecnología heredada, y en particular la tecnología operativa (OT) conectada, como los sistemas de control industrial y la robótica, ha ampliado la superficie de ataque de muchos fabricantes. Esto ofrece muchas oportunidades a los adversarios decididos. Otras conclusiones clave son:

- La explotación de aplicaciones de cara al público, cuentas válidas y servicios remotos externos fueron los vectores de acceso inicial más comunes, lo que pone de relieve cómo los adversarios están explotando puntos de acceso mal configurados o inseguros.

- El acceso a servidores (16%) y el malware-ransomware (16%) fueron las acciones más comúnmente observadas, ilustrando que la interrupción operativa y la extorsión financiera eran los principales objetivos de los atacantes.

- La extorsión, el robo de datos, el robo de credenciales y el daño a la reputación fueron los mayores impactos para los fabricantes afectados.

Por otra parte, Verizon señala que las filtraciones confirmadas en el sector aumentaron un 89% anual en 2025, y que las pymes con menos de 1.000 empleados representaron más del 90% de las organizaciones afectadas. Su análisis también revela que una quinta parte de las filtraciones se debieron a motivos relacionados con el espionaje, frente al 3% del año anterior. Los planes, informes y correos electrónicos confidenciales fueron el tipo de datos robados con más frecuencia, lo que pone de manifiesto un riesgo para la propiedad intelectual que va más allá de la mera extorsión. Podría significar la presencia de agentes de un Estado nación o de competidores deseosos de robar secretos comerciales.

Dicho esto, la presencia de programas maliciosos en las infracciones de fabricación aumentó del 50% al 66% durante el período, atribuible al ransomware y a la preferencia por la «intrusión en el sistema» como patrón de amenaza más común. Esto se refiere a ataques complejos que utilizan «malware y/o hacking» para lograr sus objetivos. Es seguro decir que los fabricantes seguirán estando firmemente en el punto de mira de los adversarios sofisticados.

Cuentos con moraleja

Los fabricantes no solo tienen que estar atentos a los ciberdelincuentes con motivaciones económicas. Una campaña reciente detectada por ESET tenía como objetivo tanto a fabricantes como a empresas de otros sectores. Se atribuyó al grupo RomCom, que combina campañas oportunistas y esfuerzos de espionaje. En esta ocasión se aprovechó una vulnerabilidad de día cero en WinRAR para robar información confidencial de forma encubierta, lo que pone de manifiesto la sofisticación de algunas amenazas dirigidas al sector.

Otra advertencia nos llega a través de una brecha en Clorox en 2023, que costó al fabricante de productos de limpieza decenas de millones de dólares. El incidente, que tuvo su origen en un único ataque de vishing y un conjunto de credenciales, afectó a la empresa durante semanas, interrumpiendo sus operaciones y su cadena de suministro. El hecho de que al parecer se produjera debido a un error humano por parte de un subcontratista de TI pone de relieve la naturaleza multicapa del riesgo cibernético al que se enfrentan los fabricantes.

Dónde encaja la MDR

La cuestión es cuál es la mejor manera de que los fabricantes asimilen estas advertencias para minimizar el riesgo cibernético en su organización. El primer paso debería ser crear resistencia mediante buenas prácticas como la autenticación multifactor (MFA), la aplicación rápida de parches y el cifrado de datos. Esa es la clave para bloquear el acceso inicial e impedir el movimiento lateral siempre que sea posible. Pero no es la panacea.

Los fabricantes también deben invertir en detección y respuesta continuas en sus entornos de correo electrónico, nube, servidor, red y otros. Si la empresa cuenta con suficiente presupuesto, es posible que pueda hacerlo a través de un equipo interno de operaciones de seguridad (SecOps) que trabaje desde un centro de operaciones de seguridad (SOC) con herramientas XDR.

Pero para muchos, especialmente para el 90% de los fabricantes con menos de 1.000 empleados, la opción más sensata puede ser subcontratar a un proveedor experto en detección y respuesta gestionadas (MDR). Un proveedor de MDR bien elegido puede ofrecer una serie de funciones de forma más rápida y rentable que si se creasen internamente, como por ejemplo:

- Supervisión de amenazas 24/7/365 por parte de un equipo de expertos

- Reducción de costos en comparación con los elevados gastos operativos y de capital necesarios para dotar de personal y mantener un SOC

- Búsqueda experta de las amenazas más sofisticadas

- Detección, respuesta y contención rápidas de las amenazas para minimizar los riesgos financieros, de reputación y de cumplimiento

- Mejora de la resistencia financiera y operativa al permitir a la organización seguir produciendo incluso después de un ataque

- Obtención de información para reforzar la resistencia frente a futuros ataques similares

Crear un SOC maduro con cobertura 24 horas al día, 7 días a la semana, detección de amenazas y conocimientos forenses suele llevar años y una inversión significativa, mientras que los proveedores de MDR aportan rápidamente una pila establecida y un equipo experimentado. Los gastos de capital y gastos operativos de un SOC interno y los conocimientos especializados de seguridad necesarios para supervisar entornos convergentes suelen ser prohibitivos, especialmente para las PYMES. Además, los manuales de MDR hacen hincapié en la contención y la recuperación rápida con el objetivo de minimizar el tiempo de inactividad de la producción, una métrica crítica para la fabricación. Para muchos fabricantes, la MDR ofrece el camino más rápido y rentable hacia la resiliencia operativa.

Los segundos cuentan

Tanto si lo que buscan es la propiedad intelectual, los datos de clientes o simplemente causar el máximo trastorno con el fin de extorsionar, cuando los actores de la amenaza atacan, empieza la carrera para encontrarlos y contenerlos. MDR puede acelerar este proceso al proporcionar la alerta temprana para poner en marcha planes de respuesta a incidentes.

La supervisión y el conocimiento continuos que proporciona en los puntos finales, la red y los entornos en la nube también se ajustan perfectamente a un enfoque de ciberseguridad de confianza cero basado en las mejores prácticas. Al combinar lo mejor de la experiencia humana y la tecnología avanzada, MDR no solo merece la pena para su empresa. También podría ser la clave para proteger la totalidad de la cadena de suministro.

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.