APT alineado con China usó Discord y Slack como C&C

Abril 24, 2026Un periodo prolongado sin incidentes puede generar complacencia y erosionar la vigilancia. En ciberseguridad, no ver señales de ataque no siempre equivale a estar protegido.

24 Apr 2026

•

,

7 min. read

Hay un patrón que se repite con demasiada frecuencia en la historia de los fracasos organizacionales como para ser casualidad: un sistema que funciona sin inconvenientes durante mucho tiempo genera confianza. Esa confianza va erosionando silenciosamente la vigilancia que permitió que el sistema funcionara bien en primer lugar. Allí es cuando el el sistema falla… justo en el momento en que todas las personas involucradas aseguraban que estaba en excelentes condiciones.

Por contraintuitivo que parezca, la estabilidad en sí misma puede resultar desestabilizadora: fomenta la complacencia y lleva a reducir la inversión en preparación, y en consecuencia aumenta la brecha entre el riesgo real y el riesgo percibido.El autor Morgan Housel condensó este patrón en seis palabras: “la calma siembra las semillas de la locura”.

La calma aparece cuando se percibe que el peligro ya pasó y que los sistemas respondieron correctamente. Esto conduce a comportamientos que reintroducen el riesgo, como la suposición implícita de que “si no pasó nada, entonces nuestros controles deben ser excelentes”.

Pero en algunos casos, esa conclusión se basa únicamente en no haber detectado señales, no en la certeza de que el riesgo no exista. Visto desde otra perspectiva, la ausencia de un incidente visible es simplemente silencio, y el silencio puede significar varias cosas. Una empresa con un historial impecable puede, efectivamente, contar con defensas de primer nivel. Pero también puede haber evitado, hasta ahora, la atención de actores maliciosos lo suficientemente decididos; después de todo, hay muchos peces en el mar.

Esto plantea al menos dos preguntas que vale la pena hacerse: ¿sabés que tu entorno es tan seguro como puede ser frente a las amenazas que circulan actualmente? ¿O solo sabés que tus controles (de base) están implementados? Muchas organizaciones responden la segunda pregunta creyendo que respondieron la primera. Pueden apoyarse en marcos de cumplimiento, aunque estos no necesariamente evalúan si las medidas son adecuadas frente a las amenazas activas hoy. Así, una empresa puede estar en cumplimiento y, al mismo tiempo, expuesta. (¿Se percibe también acá la paradoja del gato de Schrödinger?)

Más trampas

El estado formal de la seguridad de una organización es fácil de medir y —si todo parece estar en orden— también es fácil sentirse tranquilo al respecto. En cambio, saber si las credenciales de acceso de un empleado están circulando en mercados de la dark web, o si la herramienta de EDR de la organización puede, en determinadas circunstancias, ser alterada por una “anti‑herramienta” fácilmente disponible, es mucho más difícil de evaluar sin mirar en lugares que muchas organizaciones no suelen considerar.

De hecho, la tendencia humana —en ausencia de una corrección deliberada— es apoyarse en la información más fácilmente disponible para construir lo que cree que es una historia coherente. Esto ocurre a expensas de la información difícil de obtener, sin reparar demasiado en cuál de las dos resulta más instructiva. De manera crucial, la mente no señala lo que falta: la imagen se percibe como completa y la confianza parece justificada de todos modos. El fallecido psicólogo Daniel Kahneman acuñó un acrónimo para este hábito: WYSIATI (What You See Is All There Is / Lo que ves es todo lo que hay).

El problema puede agravarse aún más si se considera cómo muchos responsables de la toma de decisiones piensan el riesgo: si algo no se puede medir, no importa. En la práctica, suele ocurrir lo contrario, al punto de que el problema de fondo es considerado una falacia. Sin insistir más en el punto, basta decir que una vez que se identifican al menos algunas de estas trampas, ya no es posible “dejarlas de ver”.

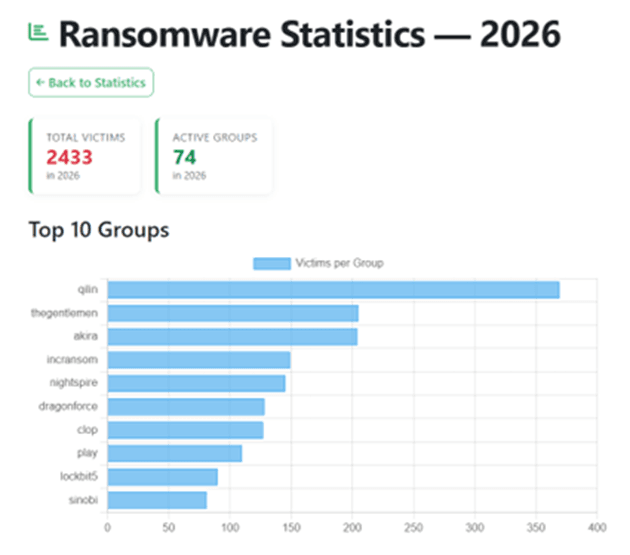

En su Data Breach Investigations Report 2025, Verizon puso cifras a cuán amplia puede llegar a ser la brecha entre la seguridad percibida y la exposición real: el 54 % de las víctimas de ransomware tuvo sus dominios registrados en al menos un log de infostealers o en publicaciones de mercados ilícitos antes del ataque. Los datos de acceso ya estaban circulando —y en algunos casos la brecha podría incluso haber ocurrido— cuando todo parecía estar en orden.

Este tipo de punto ciego impacta con más fuerza en las empresas cuyos stacks de seguridad no detectan las huellas de comportamiento de los atacantes, como los intentos de desactivar procesos de seguridad. Corregirlo requiere cambiar qué se vuelve visible y utilizar las herramientas adecuadas: herramientas que vayan más allá de confirmar que los controles están implementados y que alerten cuando algo en el entorno comienza a comportarse de forma sospechosa.

Cuando la confianza se quiebra

Todo esto también es relevante porque una intrusión de ransomware es un evento de continuidad del negocio cuyos efectos se extienden ampliamente. Cuando Change Healthcare fue víctima de ransomware en 2024, el impacto indirecto en hospitales y farmacias se prolongó durante meses, sin mencionar que el incidente afectó a casi toda la población de Estados Unidos. El costo total se estimó en unos 3.000 millones de dólares. Un ataque de ransomware contra Jaguar Land Rover en 2025 provocó un daño financiero similar.

Por su parte, IBM estima que el costo promedio de una brecha de datos ronda los 5 millones de dólares, incluyendo tiempo de inactividad, recuperación y daños derivados. En el caso específico de las organizaciones de salud, el promedio se acerca a los 10 millones. Y estas cifras no contemplan el impacto de largo plazo, como contratos con clientes que no se renuevan o primas de seguros que se incrementan de forma significativa.

El daño se acumula a lo largo de meses e incluso años, especialmente cuando los datos robados terminan en un sitio dedicado a filtraciones (Data Leak Sites), como ocurre con tanta frecuencia en la actualidad. La exposición pública de datos corporativos desencadena una crisis adicional, ya que los contratos, correos electrónicos y datos personales publicados se convierten en insumo para ataques posteriores, como el phishing y el fraude por compromiso de correo empresarial (BEC).

Los daños se acumulan a lo largo de meses y años, especialmente cuando los datos robados acaban en un sitio dedicado a la filtración (DLS), como ocurre con tanta frecuencia hoy en día. La exposición pública de datos corporativos desencadena una crisis en sí misma. Los contratos, correos electrónicos y datos personales vertidos se convierten en carne de cañón para ataques posteriores, como el phishing y el fraude por correo electrónico comercial (BEC).

Las obligaciones regulatorias también entran en vigor en poco tiempo. Al mismo tiempo, clientes y socios comienzan a hacer preguntas que, a menudo, la empresa ni siquiera está en condiciones de responder. Y aún hay otro aspecto que los equipos defensivos deberían tener en cuenta: los datos publicados solo reflejan lo que los criminales eligen “mostrar”. Se estima que solo una pequeña parte de las víctimas de ransomware ve sus datos efectivamente publicados en estos sitios.

La disciplina lo es todo

Además de contar con las herramientas y las personas adecuadas, una seguridad que se sostenga en el tiempo depende del hábito de observar y adaptarse. Esto se apoya en la conciencia de lo que ocurre en el entorno de amenazas, así como en el propio entorno de IT de la organización.

Es cierto que mantener una vigilancia constante en ausencia de una amenaza visible e inmediata resulta costoso —desde el punto de vista psicológico—. Las personas no estamos bien preparadas para permanecer alertas frente a eventos que no se perciben como inminentes, y el desplazamiento hacia la complacencia es tan gradual que rara vez se reconoce como una decisión consciente.

Pero así como el lado “ofensivo” de la ecuación nunca se queda quieto, el defensivo tampoco puede hacerlo. La inteligencia de amenazas —especialmente aquella que aporta una gran cantidad de señales sobre campañas activas— es la base de esa conciencia. Es lo que las herramientas de seguridad pueden “convertir” en detecciones y alertas que permiten a los equipos actuar a tiempo. Sin ella, la brecha entre lo que una organización cree sobre su seguridad y lo que realmente ocurre puede seguir ampliándose… hasta que los ciberdelincuentes la cierran, a un costo considerable.

¡Para todos nuestros lectores!

Aprovechen esta oportunidad de obtener un trial gratuito de 30 días para Google Workspace, la mejor solución para tu empresa. Disfruta de todas sus funcionalidades, como correo electrónico personalizado, almacenamiento en la nube y herramientas de colaboración.